「ワイヤレスキーボードを盗聴することはできるのか?」をハッカーが実践

By Christian Grunert

デスクトップPCで邪魔なケーブルを嫌ってワイヤレスタイプのキーボードを使用する人が非常に増えています。ワイヤレスタイプのキーボードでは入力されたキーを無線信号で送受信することから、この信号が盗聴され入力内容が盗み見される危険性が以前から指摘されていたところ、フィンランドの自称ハッカーが、旧タイプの無線キーボードを実際に盗聴してその内容をブログで公開しています。

absorptions: Eavesdropping on a wireless keyboard

http://www.windytan.com/2013/03/eavesdropping-on-wireless-keyboard.html

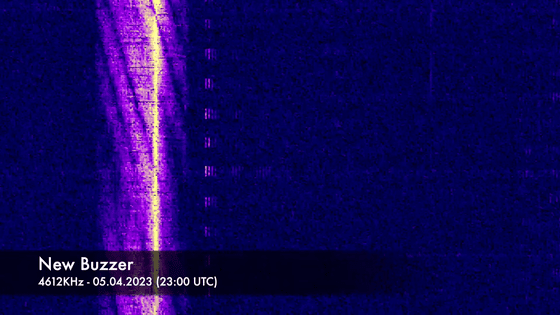

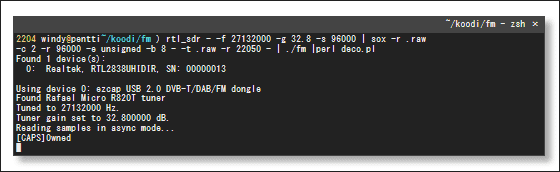

ワイヤレスキーボードでは周波数2.4GHzの無線信号が使用されることが多いのですが、以前はより周波数の低い、波長の長い無線信号が使われていました。フィンランド在住の女性ハッカー・Räisänenさんは、古いワイヤレスキーボードをオークションで手に入れて、無線信号を盗聴できるのか確かめてみました。

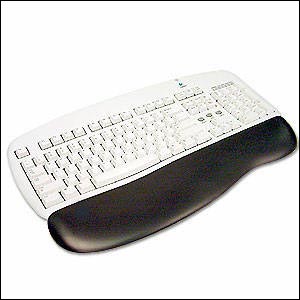

落札したキーボードはLogitech製の「iTouch」という2000年頃製造されたワイヤレスキーボードで、27MHz帯の周波数を使用しています。なお、この27MHz帯は2000年代中盤ころまでよくワイヤレスキーボードに使われていたとのこと。

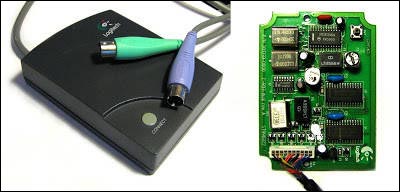

下の写真は、iTouchで使われているPS/2接続タイプのレシーバー。現在のUSBタイプのドングルと比べると非常に大きいサイズであることが分かります。Räisänenさんが分解したところ、Motorola製のFMレシーバーチップが搭載されていたとのこと。

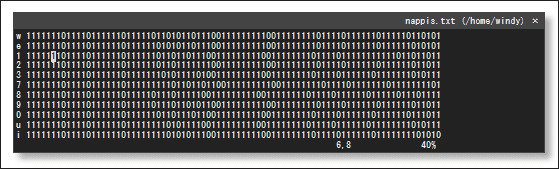

Räisänenさんが分析したところ、キーが1つ押されると約85ビットのデータが生成され、これらはまったく暗号化されていませんでした。そこで、すべてのキーのデータをマッピングしてから……

傍受した信号をマッピングから再現すると、いとも簡単にキーボード入力されたテキスト内容を再現することができたそうです。

このようなワイヤレスキーボードの入力内容を盗聴するハッキングは、腕に覚えのあるハッカーによって研究されています。下のムービーは、2009年に行われたハッキング会議「DEFCON 17」で、ワイヤレスキーボードをハッキングする「TEMPESTアタック」とよばれる手法についてのプレゼンテーションです。TEMPESTアタックでは盗聴だけでなく、任意のテキストを送信するハッキングについても説明されています。

Defcon 17 - Sniff Keystrokes With Lasers/Voltmeters - Side Channel Attacks Using Optical Sampling - YouTube

パスワードの入力内容を盗み見されれば大きな被害が起こりうるもの。「ワイヤレスキーボードを使う場合には、無線形式にも注意してハッキングされにくいものを選択するべき」とRäisänenさんは話しています。なお、質問欄でオススメのキーボードについて聞かれたRäisänenさんは、AES暗号化がなされているLogitech(日本ではLogicool)の「K360」を使っていると答えています。

・関連記事

あなたの会話を盗聴するUSBマウス「CP-1」 - GIGAZINE

Adobeから流出したパスワードでよく使われていたものトップ100が公開される - GIGAZINE

よく使われる危険なパスワードトップ500 - GIGAZINE

MacBookのウェブカメラは盗撮されている可能性があると研究で判明 - GIGAZINE

180万人以上のYahoo!ユーザーのウェブカメラが傍受され、性的な部位を他人に見せるためにビデオ通話が多用されていた実態が明らかに - GIGAZINE

PCの外部インターフェース経由でパスワードロックを回避するハッキング手法が公開される - GIGAZINE

マカフィー創立者が盗聴・監視を阻止するガジェット「D-Central」を開発中 - GIGAZINE

Skypeの通話を盗聴する極秘計画「Project Chess(プロジェクト・チェス)」が白日の下に - GIGAZINE

・関連コンテンツ

in 動画, メモ, ハードウェア, Posted by darkhorse_log

You can read the machine translated English article A hacker practices "Can you wiretaround ….