Googleのビルに外部からアクセス・制御できる脆弱性、管理者パスワードも判明

産業用制御システム(ICS)の脆弱性を調査するプロジェクトを行っているセキュリティ会社Cylanceがオーストラリア・シドニーにあるGoogleのビル管理システムにハッキングし、ビルの水道や電気、ガス、空調といった設備がインターネット経由で外部から制御可能であったことを示しました。

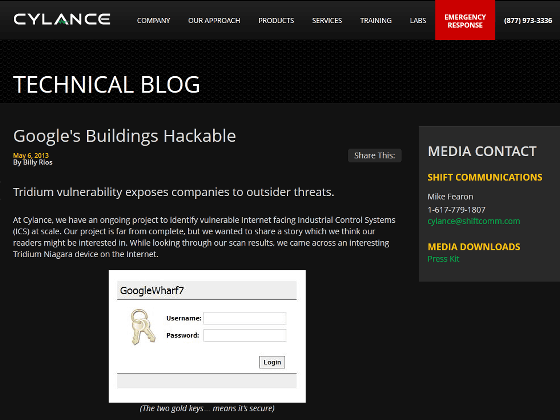

Cylance Tech Blog | Google's Buildings Hackable

http://cylance.com/techblog/Googles-Buildings-Hackable.shtml

オーストラリア・シドニーにあるGoogleのオフィスWharf 7はこんな感じ。

Googleはビルの管理システムにTridium社のNiagaraソフトウェアプラットフォームを使用しており、通常、電気・ガス・水道や空調といったビルの設備管理を行うには管理者パスワードが必要になります。

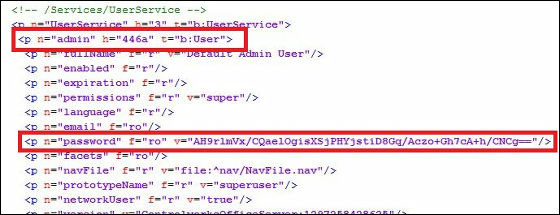

Cylanceは、ネット上で発見したGoogleの使っているNiagaraデバイスを調べ、プラットフォームのバージョンが少し古くなっているのを発見。カスタム版のエクスプロイトを使って同デバイス上の「config.bog」ファイルを入手しました。config.bogファイルはシステムの設定を含むだけではなく、システムを利用しているユーザーすべての名前とパスワードが含まれていたとのこと。

以下の画像がそのconfig.bogファイルの断片。管理者のパスワードが記述されていることがわかります。

ファイルにアクセス後、Cylanceはユーザーすべてのパスワードを管理者権限で復号。結果、やりたい放題に。

そしてGoogleの管理システムを掌握したも同然と言える状態へ。

フロアの空調などの配線図、エネルギーメーターやアラームといったビル管理機能へのアクセスが可能になったそうです。

こちらはビル三階にある空調・水道の配線図。

カナヅチのアイコンと一緒に書かれた「AfterHoursButton」は何のボタンかわからず、不安だったためテストを行わなかったそうです。

rootアクセスも可能だったのですが、それは行わなかったとのこと。

Googleには脆弱性報酬プログラム(VRP)という制度があるのですが、Cylanceはテスト後VRPにこの問題を報告。Googleはすぐに同システムに接続できないよう対処したとCylanceのブログには記載されています。Tridium NiagaraはシステムをWebブラウザから管理できるのが特徴で、世界の企業や空港、ホテルなどでも使われているもの。類似のシステムを使用している企業なども多く存在し、プロジェクトの途中段階であるCylanceはすでに2万5000件以上もこのようなシステムに直面したのことです。Googleでさえハッキング被害にあう可能性があったのだから、他の企業が被害にあう可能性も十分にあると考えられるとしてCylanceは警告しています。

・関連記事

スパム件数減少の一方でサイバー攻撃が増加しているネットセキュリティの現状を示す「2013 Internet Security Threat Report」公開 - GIGAZINE

超危険なパスワードをセキュリティ的に安全なパスワードに変える作成方法 - GIGAZINE

PCのセキュリティを分析してスコアを出すフリーソフト「OPSWAT Security Score」 - GIGAZINE

エマ・ワトソンがインターネット・セキュリティ上最も危険なセレブに - GIGAZINE

サイバー攻撃が相次ぐ中でハッキング被害に遭わないためのポイントとは - GIGAZINE

ハッカーがAdobeから顧客情報やパスワードなど15万件を盗んだことを公開 - GIGAZINE

・関連コンテンツ

in メモ, Posted by darkhorse_log

You can read the machine translated English article A vulnerability and an administrator pas….