ユーザーのCPUを勝手に使用し仮想通貨のマイニングを行う「Coinhive」はどこに消えたのか?

MicrosoftのRegional Directorという役職に就き、メールアドレスが流出していないかを確認するサービス「Have I been Pwned?」などを生み出したトロイ・ハント氏が、ユーザーのCPUを勝手に使ってマイニングを行う技術Coinhiveのドメインを取得したと発表しました。Coinhiveは既にサービスを終了していますが、ハント氏はCoinhiveの影響はまだまだ残っていると語り、詳細を自身のブログにつづっています。

Troy Hunt: I Now Own the Coinhive Domain. Here's How I'm Fighting Cryptojacking and Doing Good Things with Content Security Policies.

https://www.troyhunt.com/i-now-own-the-coinhive-domain-heres-how-im-fighting-cryptojacking-and-doing-good-things-with-content-security-policies/

Coinhiveは、ウェブサイトにスクリプトを埋め込むだけで、そのウェブサイトを閲覧したユーザーのCPUを勝手に使って仮想通貨のマイニングを行うことができるという技術です。これまで、自分が管理している閲覧数の多いウェブサイトにスクリプトを埋め込むという問題や、別の人が管理するサイトにスクリプトを埋め込み、自分のために仮想通貨をマイニングさせるといった問題が発生していました。

数々の批判を受け、Coinhiveは2019年3月にサービスを停止し、すべてのマイニングが終了しました。そして、これに目をつけたハント氏が「Coinhive.com」のドメインを2020年5月に取得し、Coinhive.comへのアクセスを記録します。

Coinhive.comはアクセスを試みると404エラーを発生させるよう設定したにもかかわらず、1日当たり約10万人のユニークビジター数を記録したとのこと。

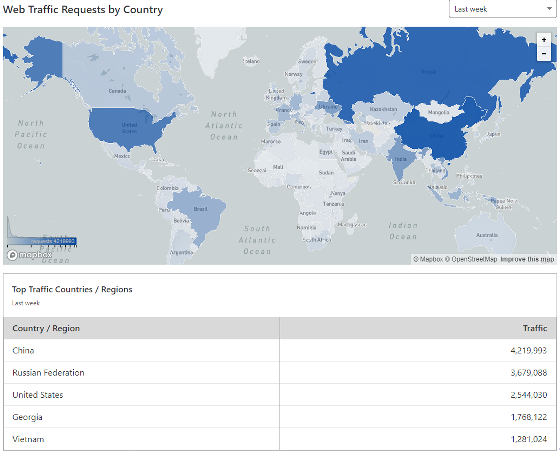

また、ハント氏はどの国からのアクセス数が多いのかを示した表も紹介しています。

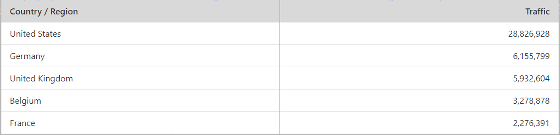

比較のために用意された「Have I been Pwned」の表は以下。ハント氏は「ロシアと中国のハッカーとの関係に対しステレオタイプの結論を出すのはいやですが、これではそうも言ってはいられません」と語っています。

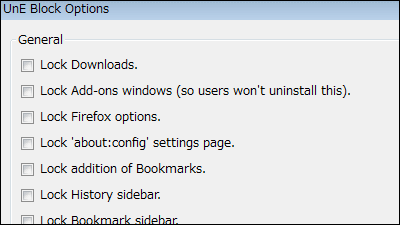

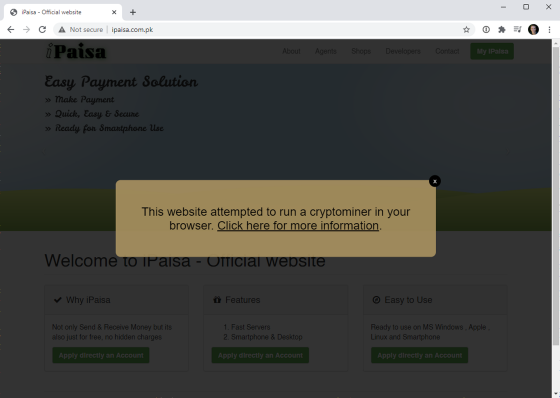

ハント氏は今もなお多くのウェブサイトにCoinhiveのスクリプトが埋め込まれたままであることを懸念しています。ハント氏はユーザーがスクリプトが埋め込まれたサイトにアクセスした際に、以下のようなポップアップを表示させるよう変更し、ウェブサイトの管理者に気づいてもらえるようにしているとのこと。

加えて、Coinhiveのスクリプトを新たに埋め込もうとした際に拒否したり、ウェブサイトの管理者に自動的に通知する機能も作成していると語っています。

また、Coinhiveで実行されるコードをGitHub上で公開しており、ユーザーとウェブサイトの所有者の両方を助けるための提案を考えて欲しいとも語っています。

・関連記事

人気サイトがアクセス数の多さを利用し閲覧者のCPUパワーで仮想通貨マイニング、広告に代わる収入源になるか? - GIGAZINE

「ユーザーのCPUを使用するが仮想通貨の採掘はせずにただ重くなるだけ」のツールが開発される - GIGAZINE

ルーターの脆弱性のせいでPCでこっそり仮想通貨をマイニングさせられる被害が拡大中 - GIGAZINE

ウェブサイト訪問者のPCリソースを秘密裏に借り受けてブラウザを閉じても仮想通貨をマイニングし続ける手法が見つかる - GIGAZINE

・関連コンテンツ

in ネットサービス, Posted by log1p_kr

You can read the machine translated English article Where did 'Coinhive', which uses the use….