290モデル以上のMSI製マザーボードでセキュアブートがまったく機能していないことが判明

近年流通しているマザーボードには、ブート可能なOSを制限してセキュリティを強化する機能「セキュアブート」が搭載されています。ところが、セキュリティ研究家のDawid Potocki氏によってMSI製マザーボードのセキュアブートに欠陥が存在することが明らかになりました。発見された欠陥は290種類以上のマザーボードに共通して存在しており、それらのマザーボードを搭載したPCでは安全でないOSが実行されてしまう可能性があります。

MSI's (in)Secure Boot - Dawid Potocki

https://dawidpotocki.com/en/2023/01/13/msi-insecure-boot/

セキュアブートはUEFIに搭載されたセキュリティ機能で、PCの起動時にOSの署名とUEFIファームウェアに保存された署名情報を照らし合わせて未署名のOSや誤った署名が施されたOSの起動をブロックできます。

しかし、Potocki氏がMSI製マザーボードを搭載したPCにOSのインストールを試みたところ、セキュアブートを有効化しているにもかかわらず未署名のOSを起動できてしまうことが明らかになりました。

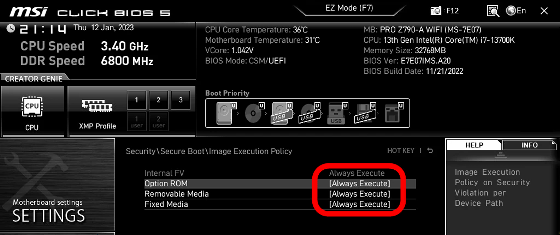

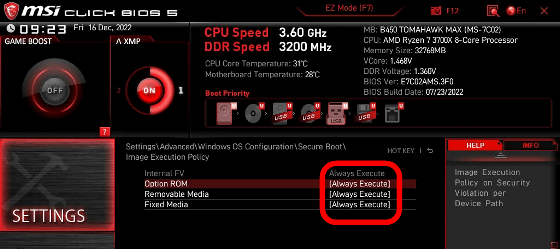

Potocki氏が撮影したMSI製マザーボードのUEFI画面が以下。セキュアブートの動作を決める項目が初期状態で「Always Execute(いかなる場合もOSを実行)」に設定されていることが分かります。つまり、Potocki氏が使っていたマザーボードは、セキュアブートそのものは有効な状態であったものの、肝心の「セキュアブートの動作設定」は「いかなる場合もOSを実行」に設定されていたため、まったく意味を成していなかったというわけです。

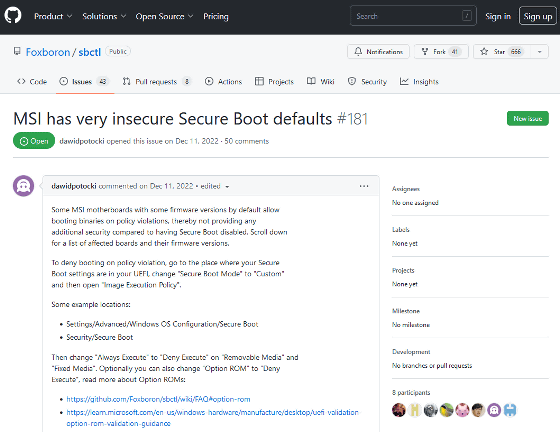

Potocki氏が情報を収集した結果、同様の問題は複数のマザーボードで発生していることが明らかになりました。

分析を進めた結果、2022年第3四半期以降に配布されたファームウェアで「セキュアブートが実際には機能していない」という状況が発生していることが明らかになりました。影響を受けるマザーボードは290モデル以上に及んでおり、Potocki氏は以下のリンク先で影響を受けるマザーボードのリストを公開しています。

MSI has very insecure Secure Boot defaults · Issue #181 · Foxboron/sbctl · GitHub

https://github.com/Foxboron/sbctl/issues/181

また、Potocki氏は対応策として、セキュアブートの設定を「Always Execute」から「Deny Execute(実行を拒否)」に変更することを推奨しています。

・関連記事

Linuxで広く使われるブートローダー「GRUB2」にセキュアブートを回避できる脆弱性「BootHole」が見つかる - GIGAZINE

PC起動時に動作するBIOSに取って代わる「UEFI」とはいったい何なのか? - GIGAZINE

Windows 11に必須な「TPM」で保護されたPCから情報を盗み出す手口をセキュリティ企業が解説 - GIGAZINE

Windows 10搭載PCにはLinuxなどをインストールできなくなる可能性あり - GIGAZINE

・関連コンテンツ