280万台以上のAndroidスマートフォンにルートキット入りの中国製ファームウェアが使われていると判明

アメリカで人気なBLUなどの安価なAndroidスマートフォンに、ユーザーの通話履歴やテキストなどの個人データを中国のサーバーに無断で送信するアプリが含まれていることが明らかになりましたが、さらに、もはやルートキットとでもいうべきプログラムが多数のスマートフォンに仕込まれていることが判明しました。

Vulnerability Note VU#624539 - Ragentek Android OTA update mechanism vulnerable to MITM attack

https://www.kb.cert.org/vuls/id/624539

Powerful backdoor/rootkit found preinstalled on 3 million Android phones | Ars Technica

http://arstechnica.com/security/2016/11/powerful-backdoorrootkit-found-preinstalled-on-3-million-android-phones/

セキュリティ調査会社のBitSightは、中国製Androidスマートフォンに、ルート権限を取得した上で自由にソフトウェアを実行可能なルートキットが含まれるファームウェアを使う端末が280万台以上存在することを明らかにしました。このファームウェアは中国のRagentekが製造したもので、アメリカ国内では該当端末が安価なAndroidスマートフォンとして多数販売されています。

BitSightとその子会社のAnubis Networksによると、Ragentekのファームウェアはルート権限でソフトウェアを実行しようとしたり、AndroidのOSに含まれるセキュリティ保護機能をバイパスしたり、中間者攻撃に利用されたりする危険性を含んでいるとのこと。

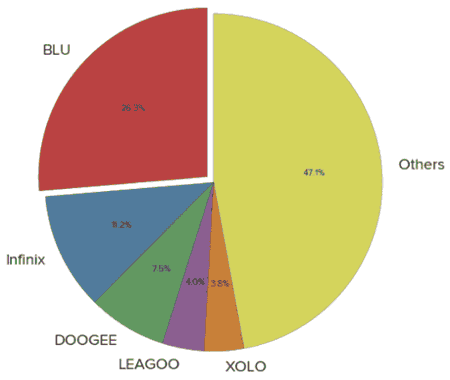

BitSightは280万台以上の端末のメーカーの内訳についても公開しており、26%ともっとも高い割合を占めるのがアメリカの企業BLUの端末。次いでInfinixの11%、DOOGEEの8%、LEAGOとXOLOの4%となっています。

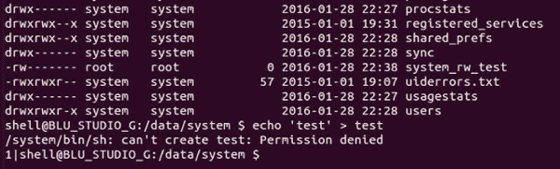

なお、BitSightはBest BuyでBLUの「Studio G」というスマートフォンを購入して、端末に含まれるバックドアを利用してsystem_rw_testというアプリをインストールすることに成功したとのことで、市場では問題のルートキット入りの端末が販売されていることが確認されています。

BitSightの調査によると、対象端末のIPアドレスから割り出した結果、脆弱性のある端末の数はアメリカが最多とのこと。また、BitSightのセキュリティ研究者は、医療関係、政府機関、銀行などのコネクションを確認しているとツイートしています。

@dangoodin001 We're seeing lots of connections coming from all sorts of sectors, including healthcare, government and banking. Scary stuff.

— João Gouveia (@jgouv) 2016年11月18日

なお、Ragentekファームウェアに関連する以下のドメインと通信しているかどうかをチェックすることで、脆弱性があるかないかを確認できるとBitSightは述べています。

「oyag[.]lhzbdvm[.]com」

「oyag[.]prugskh[.]net」

「oyag[.]prugskh[.]com」

すでに判明した分だけでも280万台の端末にRagentekファームウェアが使われていることがわかっており、今後の調査で対象端末は増えると予想されています。なお、今回見つかったのはあくまでアメリカ国内に出回る端末のみで、世界的にはさらに多くの端末にRagentekファームウェアが使われていると考えられます。

・関連記事

Android搭載スマホがユーザーデータを密かに中国へ送信していることが発覚 - GIGAZINE

14億台ものAndroid端末に通信が傍受される脆弱性が存在することが明らかに - GIGAZINE

9億台以上のAndroid端末にデバイスを乗っ取られる脆弱性があることが判明、脆弱性の有無の調べ方はコレ - GIGAZINE

Android 4.4以降搭載の端末66%がピンチに陥るLinuxカーネルのゼロデイ脆弱性が発見される - GIGAZINE

8500万台のAndroid端末に感染して月3000万円を荒稼ぎする中国製マルウェア「HummingBad」 - GIGAZINE

「悪魔のように賢い」とGoogleのエンジニアが舌を巻く「悪意あるハードウェア」が登場 - GIGAZINE

・関連コンテンツ

in ハードウェア, ソフトウェア, スマホ, セキュリティ, Posted by darkhorse_log

You can read the machine translated English article It turns out that more than 2.8 million ….