非脱獄iPhoneやiPadにも複数ルートから感染する極悪マルウェア「YiSpecter」が拡散中

By Clive Darra

個人情報を抜き取るマルウェア「XcodeGhost」に感染した複数のアプリがApp Storeで配信されるという事態が2015年9月24日に発生し、iOSユーザーに大混乱を巻き起こしましたが、アプリ側が修正パッチを配布したり、Appleが感染したアプリをApp Storeから削除したりなどで事態は収拾しました。しかしながらXcodeGhostから1カ月もたたないうちに、今度は複数のルートから感染するという新型のマルウェアが発見されています。

YiSpecter: First iOS Malware That Attacks Non-jailbroken Apple iOS Devices by Abusing Private APIs - Palo Alto Networks BlogPalo Alto Networks Blog

http://researchcenter.paloaltonetworks.com/2015/10/yispecter-first-ios-malware-attacks-non-jailbroken-ios-devices-by-abusing-private-apis/

セキュリティ会社のPalo Altoが発見したとする新型のマルウェア「YiSpecter」は、AppleのモバイルOS「iOS」を搭載する端末に感染するのですが、ジェイルブレイク(脱獄)済み端末か否かを問わず、全てのiOS搭載端末に感染の恐れがあるとのこと。Palo Altoは「iOSのプライベートAPIを利用した最初のマルウェアで、悪質な機能を実装している」としており、厳重な注意を呼びかけています。

Palo Altoの調査によれば、YiSpecterが登場したのは2014年の11月ごろで、中国を中心として拡散し、記事作成時点では台湾のiOSユーザーからもYiSpecterの感染報告が相次いでいるとのこと。YiSpecterには他のマルウェアとは違う頭に入れておくべき大きな特徴があり、それは感染ルートが複数あることです。

例えば、XcodeGhostはアプリ経由で感染するため、XcodeGhostに感染したアプリを端末にインストールしなければ実質的な被害はありませんでした。しかしながら、今回発見されたYiSpecterはオンライン/オフラインアプリのインストール、インターネットサービスプロバイダ(ISP)、SNSワームなど複数の感染ルートが確認されており、広範囲のユーザーに被害をもたらす可能性があると見られています。

マルウェア感染のメインとなっているのはアプリ経由で、Palo Altoによれば「HYQvod」と「DaPian」というのが主要な感染アプリになっているとのこと。このアプリをインストールすると「NoIcon」という悪意のあるアプリも同時にインストールされ、「コマンドに接続してHTTPを使用してサーバをコントロール」「デバイスの基本情報をアップロード」「検索やリモートコマンドの実行」「iOSのSafariの設定を変更」「『ADPage』と『NoIconUpdate』という悪意のあるアプリをインストール」「他のアプリの動向を監視し起動するとADPageを使って広告を表示」といった動作を引き起こすとのこと。

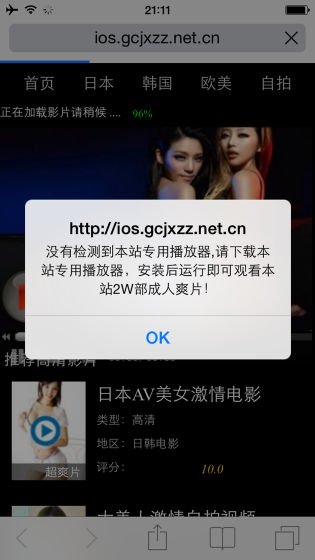

インターネットトラフィックがハイジャックされたISP経由の感染ルートも確認されており、それはSafariでブラウジング中に感染アプリのHYQvodをインストールさせようとするポップアップを表示するというもの。ただし、このポップアップはモバイルネットワーク接続では表示されず、Wi-Fiで接続しているときにのみ表示されるそうです。

また、アンチウイルスソフトを開発する中国の企業「奇虎360」とアプリ開発企業「Cheetah Mobile」の調査では、YiSpecterがマルウェア検出を回避する「Lingdun」と呼ばれるワームを使用して拡散していることも判明。LingdunはVeriSignとSymantecの偽の証明書を使って検知システムを回避し、PCにソフトウェアを勝手にインストールするというもの。LingdunがPCにインストールさせるソフトウェアはほとんどが無害ですが、1つだけ悪意のあるものが含まれています。そのソフトウェアをインストールすると、中国のメッセンジャーサービス「QQ」におけるユーザーのログイン情報が盗まれてしまうとのこと。

悪意のあるソフトウェアをインストールすると、ユーザーのログイン情報を使ってQQのグループチャットのファイル共有インターフェイスに侵入しHTMLファイルをばらまきます。そのHTMLファイルをAndroidデバイスで開いてしまうと、ポルノ関連のアプリをインストールさせようとするアドウェアをダウンロードし、iOSで開くとYiSpecterをインストールするという事態を引き起こしてしまいます。

YiSpecterは4つの異なるコンポーネントで構成されていて、そのうちの3つはiOSのアプリを管理するソフトウェア「SpringBoard」でアイコンを非表示にする機能があるため、ユーザーが自分自身で発見し削除することが難しくなっています。また、コンポーネントの名前をシステム・アプリケーションと同一のものにして見つけにくくさせていることもあり、かなりやっかい。YiSpecterの問題についてはAppleに報告済みだとのこと。Palo AltoはYiSpecterの対処と予防方法として、下記3点を挙げています

・iOSの「設定」を開き「一般」の中にある「プロファイル」を開いて、未知または信頼されていないプロファイルを削除。

・「情涩播放器」「快播私密版」「快播0」というアプリがインストールされていたら削除。

・iFunBoxなどのサードパーティ製のiOS管理ツールを使って、iOS端末にインストールされている全てのアプリを確認しPhone、Weather、Game Center、Passbook、Notes、Cydiaと似ている名前のアプリを削除。その際に標準アプリを削除しないように注意が必要。

・関連記事

とうとう非脱獄のiPhoneにも感染する極悪マルウェア「WireLurker」が登場 - GIGAZINE

「iPhoneを探す」機能をパスワード入力なしで無効化する重大なバグが発見される - GIGAZINE

iPhoneやiPadにインストールしたアプリをマルウェアに置き換え情報を抜き取る攻撃「Masque Attack」が登場 - GIGAZINE

「ブルースクリーンオブデス」「強制的に復元モード」などiOS 8バグ報告一覧 - GIGAZINE

iPhoneやiPadに悪意あるアプリが勝手にインストールされる脆弱性が発見される、AirDropを利用 - GIGAZINE

過去最大20万台以上の脱獄済みiOS端末がマルウェアに感染、アカウント情報が流出したと判明 - GIGAZINE

・関連コンテンツ

in ソフトウェア, スマホ, セキュリティ, Posted by darkhorse_log

You can read the machine translated English article Non-jailbreak iPhone and iPad are also s….