CCleanerのマルウェア混入問題はIntel・ソニー・Microsoftなど大企業を狙ったターゲット型攻撃だったと判明

システムクリーナーソフト「CCleaner」の正規版にマルウェアが混入した状態でダウンロード配信されていた問題で、Cisco傘下のセキュリティ部門Talosは、「マルウェアは特定の大企業を標的にしたターゲット型攻撃が目的だった」と発表しました。32ビット版CCleaner v5.33.6162やCCleaner Cloud v1.07.3191をインストールした人にはHDDやSSDのフォーマット・OS再インストールが推奨されています。

Cisco's Talos Intelligence Group Blog: CCleaner Command and Control Causes Concern

http://blog.talosintelligence.com/2017/09/ccleaner-c2-concern.html

CCleanerのマルウェア混入騒動については、以下の記事で確認できます。

CCleanerの公式ファイルが改ざんされマルウェア入りの状態でダウンロード配布される - GIGAZINE

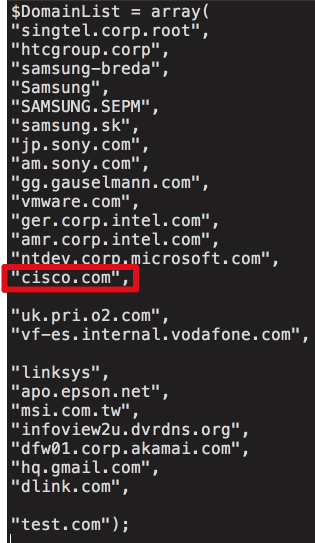

Talosはマルウェアを制御するC2サーバーに残っていたデータを分析した結果、サーバーからさらに不正な配信がされていることが判明しました。配信リストには、Microsoft・Gmail・VMware・Akamai・ソニー・Samsungなどのドメイン名が挙がっており、TalosのCiscoもターゲットになっていました。

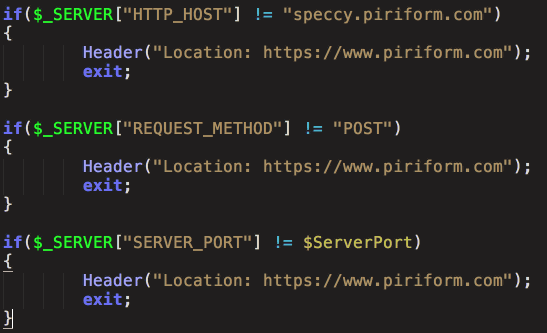

PHPファイルの分析によると、サーバー操作を続行するかPriformのウェブサイトにリダイレクトするかのチェック機構が実装されていたとのこと。

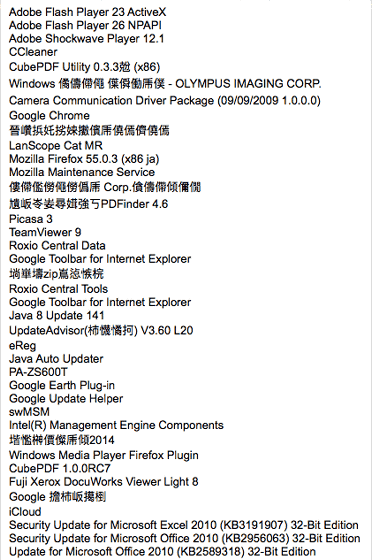

マシンにインストールされているソフトウェアや実行中のプロセスが一覧で取得されて、MySQLデータベースに格納されます。

プロセスリスト

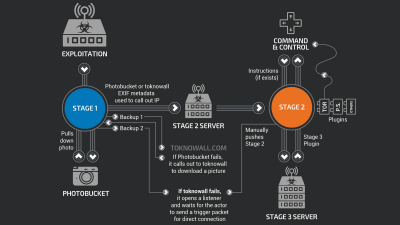

PHPスクリプトは、IPアドレス・MACアドレス・ホスト名・ドメイン名などの情報とも組み合わせることで、攻撃するべき対象を選定し、C2サーバーはターゲットの環境に応じたマルウェアをさらに配信する構造になっていたとのこと。つまり、CCleaner混入のマルウェアは、対象となる大企業などのターゲットを選定するための第1段階(第1ペイロード)で、本丸に対する第2ペイロードの配信が真の目的だったというわけです。

収集した情報を組み合わせることで、第2ペイロードを起動するためのデータベーステーブルが完成。

データベーステーブルの「OK」を分析し、重複するエントリーを除外した結果、20個のシステムに対して第2ペイロードが送り込まれたことが判明したとのこと。Talosはこれらの20の組織に対して攻撃があった可能性を報告しています。

今回のサイバー攻撃の影響を受ける可能性のある世界中の政府関連システムの数は「540」

「bank(銀行)」という単語を含むドメインに属する攻撃対象のシステムは「51」だとのこと。

Talosによると、今回のサイバー攻撃のコードは非常に複雑で難読化措置が施されており、アンチデバッグ・アンチエミュレーションのテクニックによって内部の構造が隠されているとのこと。また、ストレージに書き込まれることなくメモリ領域に直接書き込むファイルレスの第3ペイロードの存在も確認されています。

なお、データ分析の過程でコマンドサーバーのタイムラインが中国を基準に設定していたことがわかっていますが、サイバー攻撃手法の高度さを考えると、捜査をかく乱し攻撃元を隠すためのブラフの可能性があると指摘されています。

Kaspersky研究所は、コードの共通性から高い技術力を持つハッキング組織として知られる「Group 72」の関与を指摘しています。

Talosによる分析によって判明した第2段階の攻撃は、2017年9月12日から16日の5日間にかけて行われた限定的なものだとのこと。マルウェア入りのCCleanerは約1カ月間、ダウンロード配信され227万台のユーザーの端末にインストールされたことから、実際の攻撃の範囲は広いことが指摘されています。

当初は、CCleanerユーザーのIPアドレスやMACアドレスなどの情報を収集する目的だと考えられていたCCleanerのマルウェア混入問題は、特定の大企業を狙ったサイバー攻撃の踏み台に過ぎなかったことが判明したわけですが、32ビット版CCleaner v5.33.6162やCCleaner Cloud v1.07.3191をインストールしたユーザーは、新しいCCleanerへのアップデートだけでなくシステム全体をフォーマットすることが望ましいとTalosはアドバイスしています。

・関連記事

HDDのファームウェアに感染するマルウェアが登場、逃れる術はないことが判明 - GIGAZINE

WordPressで動くサイトを見た人にランサムウェアを感染させるコード改ざんが続発 - GIGAZINE

ソニー・ピクチャーズがハッキングを受けて全システムがダウン、さらに脅迫も - GIGAZINE

中央銀行や国営通信、チェルノブイリ原発をシステムダウンさせたマルウェア「NotPetya(GoldenEye)」が世界レベルで大流行 - GIGAZINE

ウクライナの大停電を引き起こしたマルウェア「CrashOverRide」は電力網を混乱させる潜在的危険性を持ち世界中で障害を起こす可能性がある - GIGAZINE

・関連コンテンツ

in ソフトウェア, セキュリティ, Posted by darkhorse_log

You can read the machine translated English article CCleaner's malware contamination problem….