「CPU-Z」と「HWMonitor」にマルウェアが混入、配布サイトのCPUIDがハッキング被害を表明

Windows端末やAndroid端末のベンチマークやモニタリングを行うソフトウェアを配布している「CPUID」がハッキングの被害に遭い、端末のCPU情報を取得・閲覧する「CPU-Z」やハードウェア監視を行う「HWMonitor」にマルウェアが混入されていたことがわかりました。CPUIDはおよそ6時間にわたり侵害があったことを認めた上で、問題は修正済みだと報告しています。

CPUID hacked to deliver malware via CPU-Z, HWMonitor downloads

https://www.bleepingcomputer.com/news/security/supply-chain-attack-at-cpuid-pushes-malware-with-cpu-z-hwmonitor/

HWMonitor and CPU-Z developer CPUID breached by unknown attackers — cyberattack forced users to download malware instead of valid apps for six hours | Tom's Hardware

https://www.tomshardware.com/tech-industry/cyber-security/hwmonitor-and-cpu-z-developer-cpuid-breached-by-unknown-attackers-cyberattack-forced-users-to-download-malware-instead-of-valid-apps-for-approximately-six-hours

Security PSA: Popular Tools CPU-Z and HWMonitor Were Briefly Compromised | TechPowerUp

https://www.techpowerup.com/348138/security-psa-popular-tools-cpu-z-and-hwmonitor-were-briefly-compromised

最初にこの問題を指摘したとみられるのはエンジニアのクリス・タイタス氏。投稿内でソフト名を取り違えていますが、CPUIDが配布しているソフトウェアがマルウェアに感染している事実を伝えています。「HWInfo(HWiNFO)」はハードウェア情報取得ソフトウェアで、CPUIDでは配布されていません。

HWInfo and CPU-Z both compromised. Millions about to be PWNED!

— Chris Titus Tech (@christitustech) April 10, 2026

CPU Z:https://t.co/cGVLSVUIX6

HW Monitor:https://t.co/4Puwc5EheK

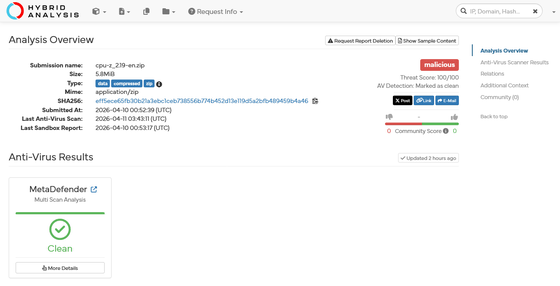

タイタス氏はマルウェア検査サービスのHYBRID ANALYSISで、「cpu-z_2.19-en.zip」のスキャン結果を示しています。

Free Automated Malware Analysis Service - powered by Falcon Sandbox

https://hybrid-analysis.com/sample/eff5ece65fb30b21a3ebc1ceb738556b774b452d13e119d5a2bfb489459b4a46

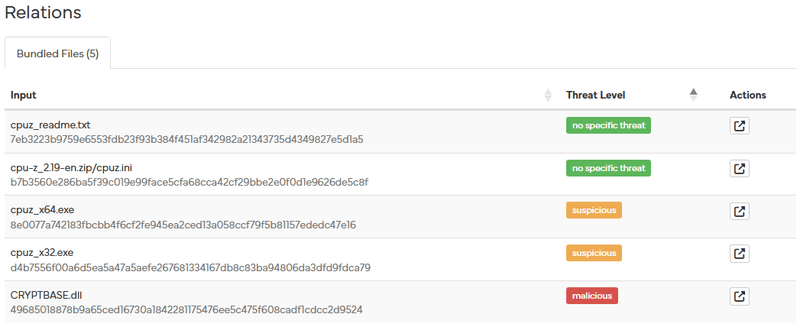

この情報によると、含まれるファイルのうち実行ファイルの「cpuz_x64.exe」および「cpuz_x32.exe」は感染の疑いが指摘されており、「CRYPTBASE.dll」は感染が確認されています。

マルウェアのファイルリポジトリを提供しているVX UNDERGROUNDは、タイタス氏の情報に加えて、配信されているのがありふれたマルウェアではなく、EDR(エンドポイント検知&対応)やアンチウイルス機構を回避する手段を備えたトロイの木馬であると指摘しています。バイナリに含まれるドメインから、攻撃者は2026年3月にFileZillaのなりすましを行っていたグループと同一のものだとのこと。

Mr. Titus Tech is correct. cpuid-dot-com is indeed delivering malware right now.

— vx-underground (@vxunderground) April 10, 2026

As I began poking this with I stick I discovered this is not your typical run-of-the-mill malware. This malware is deeply trojanized, distributes from a compromised domain (cpuid-dot-com), performs… https://t.co/ubkXmG7LKV pic.twitter.com/jPlAMmpijN

VX UNDERGROUNDによると、このマルウェアの最終的な目標はブラウザの認証情報を中心としたデータの窃盗で、「回避策に本気で取り組んでおり、ペイロード開発時にいくつか賢い判断をしている」とのこと。エミュレーション対策には失敗していて、マルウェアに感染した端末を遠隔操作するためのC2サーバーをFileZillaの一件から使い回しているなど、詰めの甘さはあるもののかなりいいマルウェアであり、「B-」と評価しています。

Yeah, so pretty much this https://t.co/Mwm1F8xKWT malware is a pain in the ass. I'd have to spend a good bit of time trying to bonk it with a stick and reconstruct some of it. Whoever developed this malware actually cares about evasion and made some intelligent decisions when… pic.twitter.com/XDJEhN4FDe

— vx-underground (@vxunderground) April 10, 2026

なお、CPUIDのサムエル・ドゥムルメステール氏は「調査は継続中ですが、4月9日から10日にかけてのおよそ6時間にわたり、サブ機能(基本的にはサイドAPI)が侵害され、その結果、メインのウェブサイトに悪意あるリンクがランダムで表示される事態になったようです(署名済みオリジナルファイルは侵害されていません)。侵害は検出・修正済みです。ご不便をおかけします。問題解消に向けて、最善を尽くしました」という声明を発表しています。

Here is the small statement I sent to everyone... 😓

— Doc TB (@d0cTB) April 10, 2026

Hi,

Investigations are still ongoing, but it appears that a secondary feature (basically a side API) was compromised for approximately six hours between April 9 and April 10, causing the main website to randomly display… https://t.co/ZfHRoWwkOM

・関連記事

CPUの情報確認からベンチマークまで実行可能な定番アプリ「CPU-Z」の使い方まとめ - GIGAZINE

GitHubスター4万超えのAIライブラリ「LiteLLM」がサプライチェーン攻撃を受けマルウェア版が配布されてしまう、ユーザーのSSHキーやAPIキーが盗まれた可能性あり - GIGAZINE

「EmEditor」公式サイトのダウンロード導線が改変された可能性、インストーラーが別のものにすり替わっている危険性あり - GIGAZINE

・関連コンテンツ

in ソフトウェア, セキュリティ, Posted by logc_nt

You can read the machine translated English article Malware found in 'CPU-Z' and 'HWMonitor,….