「Password1234」などの超単純パスワードがアメリカ政府機関で大量に使われていた

デバイスやウェブサービスのアカウントにパスワードを設定する際は、辞書攻撃などを防ぐために「文字数を長くする」「単純な数字や単語を使わない」といった対策を取るのが一般的です。しかし、「1234」「abcd」などといった単純なパスワードをついつい使ってしまうという人も多いはず。アメリカ合衆国内務省が実施したセキュリティ監査では、省内で使われるパスワードの5分の1が容易に推測可能な文字列で構成されていることが明らかになりました。加えて、ほとんどの関係者が多要素認証を有効化していなかったことも判明しています。

P@s$w0rds at the U.S. Department of the Interior: Easily Cracked Passwords, Lack of Multifactor Authentication, and Other Failures Put Critical DOI Systems at Risk | Office of Inspector General, U.S. Department of the Interior

https://www.doioig.gov/reports/inspection/psw0rds-us-department-interior-easily-cracked-passwords-lack-multifactor

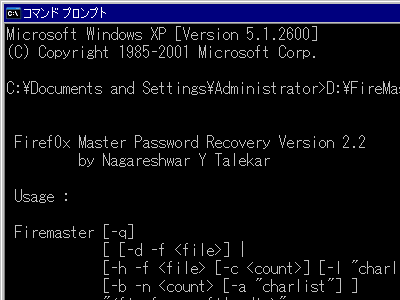

パスワード保護を突破する代表的な手法の1つに、「Password1234」「qwerty」などといったパスワードに使われがちな文字列を記録したリストを用いる「辞書攻撃」が存在します。アメリカ合衆国内務省のセキュリティ監査チームは、「アメリカ政府で使われる用語集」「ポップカルチャーで使われる用語集」「過去のデータ侵害で暴かれたパスワード集」「キーボードの隣合うキー同士で作り上げた文字列」などを収集して15億単語におよぶ辞書データを作成し、8万5944件のアカウントのパスワードハッシュに対して辞書攻撃を行いました。

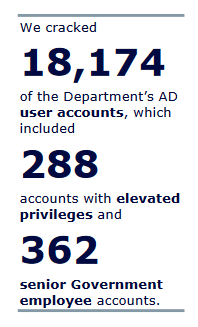

攻撃の結果、全体の21%に相当する1万8174件のパスワードを暴くことに成功。パスワードを暴いたアカウントのうち288件は上位の権限を持っており、362件は政府高官のアカウントでした。

辞書攻撃によって暴かれてしまったパスワードのうち、使用アカウント数上位10件が以下。「Password-1234」「Password1234」といった非常に単純なパスワードの他、「Change It Now!(今すぐ変更せよ!)」の「o(オー)」を「0(ゼロ)」に変更して難読化を試みたと思われる「ChangeItN0w!」なども含まれています。攻撃者は「o(オー)」を「0(ゼロ)」に変えたり「a(エー)」を「@(アットマーク)」に変えたりといった対策は織り込み済みであるため、これらの対策はまったく意味を成しません。

| パスワード | アカウント数 |

| Password-1234 | 478 |

| Br0nc0$2012 | 389 |

| Password123$ | 318 |

| Password1234 | 274 |

| Summ3rSun2020! | 191 |

| 0rlando_0000 | 160 |

| Password1234! | 150 |

| ChangeIt123 | 140 |

| 1234password$ | 138 |

| ChangeItN0w! | 130 |

さらに、セキュリティ監査の結果、内務省のほとんどの部門で多要素認証が有効化されておらず、パスワードの突破がデータ侵害に直接つながる状態にあったことも判明しています。監査チームがパスワード突破に用いたシステムには1万5000ドル(約198万円)に及ぶコストが費やされたとのことですが、監査チームは監査結果を踏まえて「仮に十分なリソースを有する攻撃者がパスワードハッシュを入手して攻撃を実行した場合、私たちと同様の成功率を記録する可能性があります」と述べ、セキュリティの強化を求めています。

・関連記事

無料版が機能制限された人気パスワード管理サービス「LastPass」から「Bitwarden」に移行する方法 - GIGAZINE

無料でワンタイムパスワードを発行可能&デバイス間エクスポートも可能なオープンソースアプリ「Aegis Authenticator」、特定の企業に依存する必要がなくなり安心 - GIGAZINE

データ侵害が発生したパスワード管理アプリ「LastPass」をクラッキングする方法をセキュリティ研究者が実演 - GIGAZINE

カスペルスキーのパスワードマネージャーが生成したパスワードは総当たり攻撃で爆速突破が可能と判明、一体なぜか? - GIGAZINE

・関連コンテンツ