Googleが広告ブロック機能搭載ブラウザ「Brave」の偽公式サイトを検索結果の最上部に表示してしまう事件が発生

悪意のある攻撃者がGoogle広告を利用して広告ブロック機能搭載ブラウザ「Brave」の「偽公式サイト」をGoogle検索の最上部に表示するという事態が発生しました。この偽公式サイトからBraveをダウンロードしようとした場合、マルウェアに感染する可能性があったと報じられています。

With help from Google, impersonated Brave.com website pushes malware | Ars Technica

https://arstechnica.com/gadgets/2021/07/with-help-from-google-impersonated-brave-com-website-pushes-malware/

Braveは、ページ内の広告を自動ブロックする機能を標準搭載したChromiumベースのウェブブラウザ。Braveの広告ブロック機能はパフォーマンスを下げるような負荷の高い広告を自動で非表示にしてくれるため、ウェブページの読み込みが高速化されるという点も特徴です。

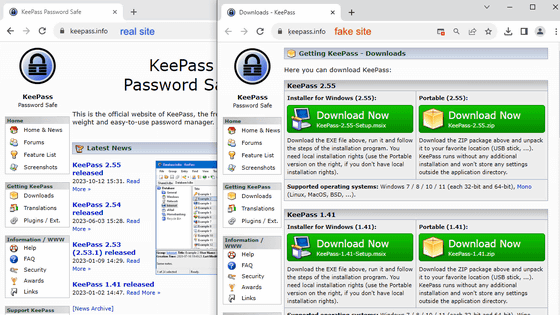

そんなBraveの公式サイトを模した「偽公式サイト」がGoogle検索の最上部に来てしまうという事件が発生しました。この偽公式サイトはPunycodeと呼ばれる、ドメイン名用の文字符号化方式を活用してURLを本物の「brave.com」に似せた「bravė.com(eがリトアニア語アルファベットのėになっている)」に偽装し、ユーザーを欺いていました。偽公式サイトのスクリーンショットが以下。

この偽公式サイトは本物の公式サイトをほぼ完全に模していましたが、Braveのクライアントをダウンロードするための「Download Brave」ボタンをクリックすると「ArechClient」と「SectopRat」と呼ばれるマルウェアが混入したISOファイルをダウンロードする仕掛けになっていたとのこと。このマルウェア2種は、ブラウザや暗号資産ウォレットからデータを盗み出すという機能やセキュリティソフトに検出されなくなる機能が備わっていることから、感染してしまった場合はウェブアカウントのパスワードを全てリセットし、暗号資産を新しいウォレットに移すように推奨されています。

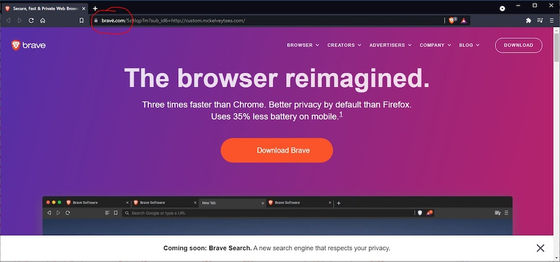

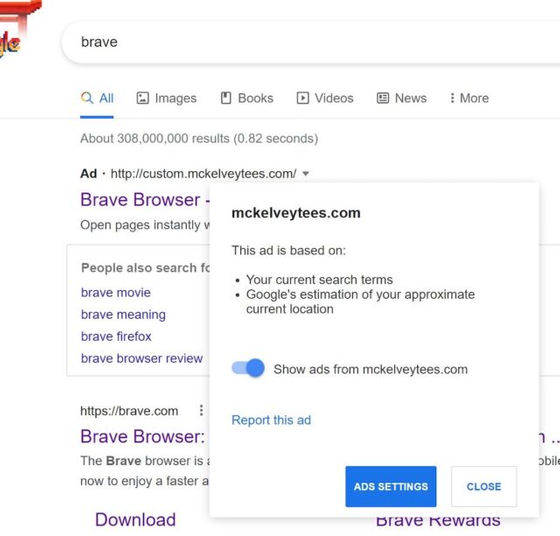

Googleがこの偽公式サイトを検索結果の最上部に表示した理由は、偽公式サイトが「Google広告」を利用していたため。以下が実際の証拠。

この例では、偽公式サイトの配信元は「mckelveytees.com」という、作業着などを中心とするアパレルブランドのドメインになっています。

実際にGoogle検索から偽公式サイトをクリックすると、複数の中間ドメインを介して最終的に「bravė.com」に行き着くようになっていたとのこと。調査によると、同様の手口を用いた偽公式サイトはこのほかにも「screēncast.com」「flīghtsimulator.com」「ēxodus.com」「tradingvīew.com」「torbrōwser.com」「tēlegram.com」「sīgnal.com」などが確認されており、プライバシー特化型のメッセンジャーソフトウェアTelegramやSignalも偽公式サイトが作成されていたことが明らかになっています。

今回の攻撃手法について、IT系ニュースサイトのArs Technicaは「Punycodeを用いたドメインは有効なTLS証明書を発行することも可能であるため、セキュリティ意識が高い人でもだまされてしまう危険性があります」「残念ながらこの攻撃を回避する明快な方法は存在せず、アドレスバーに表示されるURLを精査する必要があります」と解説しています。

なお、問題の偽公式サイト「bravė.com」は、すでにGoogle広告から排除されており、検索結果の最上部に来ることはないそうです。

・関連記事

広告ブロック機能を搭載してChromeより高速化したオープンソースのウェブブラウザ「Brave」を使ってみた - GIGAZINE

広告ブロック機能搭載ブラウザ「Brave」独自の検索エンジンのベータ版が使用可能に - GIGAZINE

広告ブロック機能を搭載したブラウザ「Brave」の月間アクティブユーザーが1500万人超え - GIGAZINE

・関連コンテンツ