iPhoneユーザーのジャーナリストを襲った「不可視なハッキング」とは一体どんな手口だったのか?

2020年6月22日に、国際人権団体アムネスティ・インターナショナルが、モロッコの著名な人権活動家でジャーナリストのオマール・ラディ氏を標的としたハッキングが行われたことを発表しました。ラディ氏が持つiPhoneを狙った攻撃には、メキシコのジャーナリスト殺害にも利用された「Pegasus」というスパイウェアが使用されていたとのことです。

Moroccan Journalist Targeted With Network Injection Attacks Using NSO Groups Tools | Amnesty International

https://www.amnesty.org/en/latest/research/2020/06/moroccan-journalist-targeted-with-network-injection-attacks-using-nso-groups-tools/

Journalist’s phone hacked by new ‘invisible’ technique: All he had to do was visit one website. Any website. | The Star

https://www.thestar.com/news/canada/2020/06/21/journalists-phone-hacked-by-new-invisible-technique-all-he-had-to-do-was-visit-one-website-any-website.html

モロッコ出身のジャーナリストであるラディ氏は、モロッコにおける汚職や人権問題について取り上げていることで知られている人権活動家です。ラディ氏が、モロッコ当局による人権運動への弾圧について批判し2019年12月に逮捕された際には、ヒューマン・ライツ・ウォッチやNational Union of Journalistsといった複数の国際人権団体がラディ氏の逮捕を非難し、モロッコ議会の前で大規模な抗議活動を行いました。

ラディ氏はその後釈放されたものの、法廷を侮辱した罪で懲役4カ月の有罪判決を受け、目下控訴中とのこと。また、裁判と並行して情報筋と連絡を取り合い、活動を続けているとのことです。そんな中、アムネスティ・インターナショナルはラディ氏が持つiPhoneが監視されていることを突き止めました。

アムネスティ・インターナショナルのレポートによると、ラディ氏への攻撃に使われたのは、イスラエルを拠点とするスパイウェア開発企業NSO Groupが手がけた「Pegasus」というツールです。Pegasusはこれまでも、FacebookのチャットアプリWhatsAppを介したハッキングなどにも使われてきました。

チャットアプリWhatsAppに電話一本でスマホを乗っ取れる脆弱性が発見される、スパイウェアがインストールされた実例も - GIGAZINE

しかし、ラディ氏のiPhoneにはWhatsAppの不審な着信が来たことはなく、疑わしいURLにアクセスした形跡もなかったとのこと。その代わりに、ラディ氏のiPhoneを解析したアムネスティ・インターナショナルのセキュリティ研究所は、ラディ氏を対象にした「ネットワークインジェクション攻撃」の痕跡を発見しました。

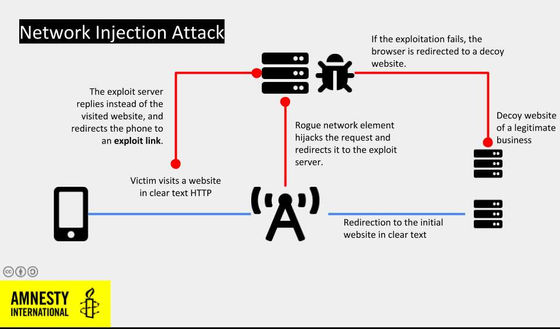

ネットワークインジェクション攻撃とは、「スマートフォンと基地局の間の通信」や、「基地局からインターネットへの接続」のいずれかを傍受し、端末が閲覧しているウェブサイトにスパイウェアを紛れ込ませる攻撃のことです。攻撃は全自動かつミリ秒単位という非常に短い時間で行われるため、標的となった人が攻撃に気づくことは困難とのこと。

また、ラディ氏と同じモロッコの人権活動家であるMaati Monjib氏とAbdessadak El Bouchattaoui氏に対する標的型攻撃では、NSO Groupのものと思われる偽の可動式基地局が使われていたことも明らかとなっています。

アムネスティ・インターナショナルとともに、モロッコにおけるNSO Groupの動きを追っている研究機関Citizen LabのJohn Scott-Railton氏はTwitterで、NSO Group製と見られる偽の基地局の写真を公開しています。

2. We've known for a while that NSO has been marketing Network Injection. From tactical stuff like this cell tower spoofer, to on-premises kit. (pic taken by @beckpeterson) pic.twitter.com/qm7FUfv47J

— John Scott-Railton (@jsrailton)

「ネットワークインジェクション攻撃は、視覚的な手がかりがほとんどないため、特定が困難です。魅力的なSMSメッセージを介した悪意あるリンクなどは、それをクリックしないだけで回避できますが、ネットワークインジェクション攻撃はサイトを閲覧するだけで目に見えない形で発生します」とアムネスティ・インターナショナルは指摘しました。

アムネスティ・インターナショナルは今回、ネットワークインジェクション攻撃の痕跡を見つけただけで、モロッコ当局が関与しているという証拠は発見できていません。しかし、攻撃がNSO Groupのものである可能性が非常に高いことや、NSO Groupが政府のみを顧客としていることから、アムネスティ・インターナショナルは「ラディ氏への攻撃はモロッコ当局によるもの」と推測しています。

ラディ氏への攻撃の中で最も古いものは、2019年9月13日に行われましたが、これはNSO Groupが9月10日に「(PDFファイル)人権ポリシー」を発表してからわずか3日後のことです。人権ポリシーの中でNSO Groupは「顧客が自社製品を『悪用』している場合はサービス提供を中断すること」を約束していました。

このことから、アムネスティ・インターナショナルは「今回の調査結果は、NSO Groupが適切なデューディリジェンスを実施しておらず、人権ポリシーが有名無実化していることを意味しています」と指摘。また、NSO Groupの背景にいると思われるモロッコ当局に対しては「モロッコでNSO Groupのツールが悪用され続けていることは、モロッコ当局が表現の自由、結社、平和的集会の権利を尊重し、保護することを怠っていることを示しています」と述べて、当局の対応を非難しました。

カナダの日刊紙Toronto Starの取材に応じたラディ氏は「ジャーナリストの通信が傍受されていることが明らかになったため、情報筋は口をつぐむようになってしまいました。監視ツールは本当にうまく機能していると思います」と話しました。

・関連記事

Huaweiの技術者がアフリカの2カ国で政府によるスパイ活動に加担していたとの報道 - GIGAZINE

チャットアプリWhatsAppに電話一本でスマホを乗っ取れる脆弱性が発見される、スパイウェアがインストールされた実例も - GIGAZINE

2年以上悪用されてきたiPhoneやAndroidを乗っ取れる脆弱性「Simjacker」が発見される - GIGAZINE

FacebookがiPhoneユーザーをスパイすることで物議を醸したツールの買収を目論んでいたことが明らかに - GIGAZINE

・関連コンテンツ