史上最大規模のハッキング活動が中国産ジェット旅客機のため国家ぐるみで行われていた

中国の国家安全部職員やセキュリティ研究者、企業の内部者など多数の人物が関わった国家ぐるみのハッキングが、中国で開発中の航空機「COMAC C919」のために行われていたという実態が明らかになりました。セキュリティ企業のCrowdStrikeが詳細なレポートでその全貌を公開しています。

BLOG SERIES_Huge Fan of Your Work

https://www.crowdstrike.com/resources/wp-content/brochures/reports/huge-fan-of-your-work-intelligence-report.pdf

Building China's Comac C919 airplane involved a lot of hacking, report says | ZDNet

https://www.zdnet.com/article/building-chinas-comac-c919-airplane-involved-a-lot-of-hacking-report-says/

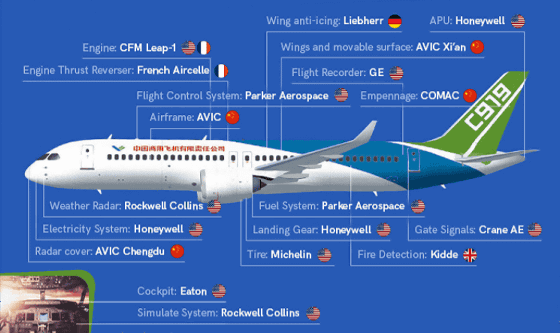

COMAC C919は、中国上海で設立された民間企業「中国商用飛機有限責任公司」が開発中の民間旅客機で、完成すればエアバスやボーイングに対抗する機体になるといわれています。CrowdStrikeによると、史上最大規模で行われたハッキングは、COMAC C919にパーツを提供する企業に対して、数年がかりで行われたものだとのこと。以下の図からわかるように、COMAC C919はさまざまな企業からパーツの提供を受けています。

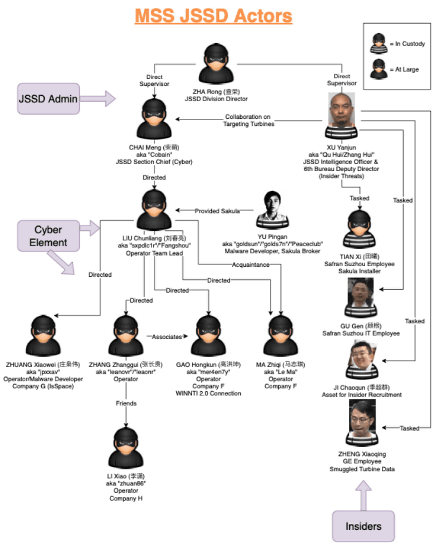

CrowdStrikeはレポートの中で、中華人民共和国国家安全部(MSS)が江蘇省の当局(MSS JSSD)にハッキング攻撃を行うよう命令したと主張しています。

江蘇省の当局は、実際にハッキングを行うチームの統括者と、航空会社で働く内部関係者の雇入れを行う統括者の2人に対して指示を出しました。長年にわたるハッキング攻撃は、この2人のもとで実施されたと考えられています。

このハッキングチームの功績で、2010年から2015年にかけて、C919のサプライヤーであるAMETEKやHoneywell、Safran、Capstone Turbine、GEといった多くの企業から情報が流出しました。しかし、中国政府はこれにとどまらず、正規のセキュリティ研究者や中国のハッカーを雇い入れるという方法も取りました。

アメリカ司法省の起訴状には、江蘇省当局がアンダーグラウンドで活動を行う中国のハッカーを雇い入れ、ターゲットの内部ネットワークを見つけ出してマルウェアを仕込ませたことが記されています。ハッカーは「Sakula」や「PlugX」と呼ばれるマルウェアを用いて企業の機密情報を遠隔のサーバーに流出させたとのこと。主に用いられた「Sakula」は、中国のセキュリティ研究者である Yu Pinganという人物が開発したものです。

まれにハッカーがターゲットの内部ネットワークに入る方法が見つからないことがあったそうですが、そんな時は、ターゲットとなる企業で働く職員を雇い、USB経由でネットワークに入るという方法が採られたそうです。

CrowdStrikeが「Turbine Panda」と呼ぶこのハッキングチームは2010年から6年間にわたって誰にも気づかれず活動を行いました。2016年になり中国航空発動機集団が発表したCJ-1000AXエンジンは、それまで外国企業製のエンジンを使用していたC919に搭載予定となっていますが、CFMインターナショナルのエンジンとの類似が指摘されています。

しかし、ターゲットがアメリカ合衆国人事管理局と健康保険大手のAnthemに及んだ時、ハッカーたちはミスを犯します。ハッカーたちは大規模な攻撃をサーバーに対して行い、数千万件の個人情報を含む機密データを盗みました。ハッカーたちはこの攻撃で将来的な内部関係者の情報を得ることに成功しましたが、アメリカ政府の目を引いてしまいます。

「史上最悪のデータ侵害事件」の容疑者として中国人ハッカーが起訴される - GIGAZINE

アメリカ政府によってまず内部関係者として働いていた2人のハッカーが逮捕され、その後、ロサンゼルスで行われたセキュリティカンファレンスでSakula開発者であるPinganが逮捕されました。 そしてPinganの逮捕がトリガーとなり、中国政府が行っていたハッキング活動の存在が明らかになったわけです。これを受けて、アメリカ政府に情報がわたってしまうことを恐れた中国政府は、セキュリティ研究者に対し中国国外のセキュリティカンファレンスに参加することを禁じました。

そして2018年になり、江蘇省当局の職員であり、外国企業の内部関係者を雇い入れていたXu Yanjunという人物が逮捕されました。

これまでにアメリカでYanjunほどの高官が逮捕されたのは初めてであり、記事作成時点でYanjunはアメリカ政府と司法取引を行っているとのことです。一方で、「Turbine Pandaを構成したサイバーオペレーターの多くが刑務所行きを逃れるだろう」とCrowdstrikeは述べています。Yanjunの逮捕でTurbine Pandaは機能しなくなったものとみられていますが、活動は別の中国のサイバーグループに引き継がれました。C919はまだ完成に至っていないため、今後も中国から航空会社への攻撃は続いていくと考えられています。

・関連記事

諜報機関のハッキングツールが敵のハッカーに分析され「再利用」されていたと判明 - GIGAZINE

クラッカー集団「APT10」が大企業のネットワークに侵入したことが判明、実行犯は中国の情報機関の手先である可能性 - GIGAZINE

中国政府関連ハッカー組織がIBMやHPのネットワークにサイバー攻撃を仕掛け顧客企業のPCにも侵入していたと判明 - GIGAZINE

Apple&Amazonサーバーが中国人民解放軍の実働部隊にデータを盗むチップを仕込まれたとBloombergが報道、Apple・Amazonは完全否定 - GIGAZINE

「中国のスパイチップによるサイバー攻撃疑惑」記事がなぜ間違いなのかをサーバー専門家が解説 - GIGAZINE

・関連コンテンツ