ランサムウェアからWindows PCを守る10の方法

By Christiaan Colen

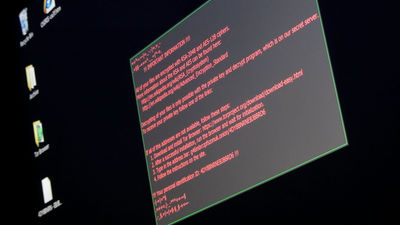

インターネットを用いる限りサイバー攻撃を受けるリスクは少なからず存在するもの。ランサムウェアを使った攻撃はサイバー攻撃全体の50%以上を占めていることが判明していますが、このランサムウェアから自分のWindows搭載PCを守るのに役立つ10個の方法をIT関連ニュースサイトのTechRepublicが紹介しています。

10 ways to protect your Windows computers against ransomware - TechRepublic

http://www.techrepublic.com/article/protecting-your-windows-computers-against-ransomware/

◆01:クライアントとサーバーのパッチ管理

Windows Updateで自身のPCを最新状態に保つことは、既知の脅威に対抗するために必須の行動です。ゼロデイ脆弱性の場合は対応しようがありませんが、世界中の150カ国で被害を出しまくったランサムウェア「WannaCry」の場合、登場の2か月以上前にリリースされていたパッチさえあてていれば被害にあうことはありませんでした。

パッチの管理は継続的なシステム保護においてとても重要な役割を果たします。よって、組織内で利用するツールの場合、アップデートが止まってしまうことは大きな問題です。Windows ServerやSCCMのサービスに含まれるWindows Server Update Servicesは、Microsoftが提供する更新プログラム適用制御用のサーバ・アプリケーションで、これを用いることでPC内のアプリケーションをサードパーティーのものも含めて管理可能となります。

◆02:セキュリティソフトウェアおよびハードウェアアプライアンスのアップデート

組織はネットワークとデータを最大限管理するため、それぞれ異なるニーズとリソースを持っています。組織に求められるものとしては、ネットワークの出入り口でトラフィックをフィルタリングする「ファイアウォール」や「侵入防止システム」など共通点も存在しますが、ファームウェアのアップデートやシグネチャーと共に、ネットワークの保護要件に合わせて手動でセキュリティ関連の設定を行うことも可能です。

ネットワークのニーズに合わせて設定を更新すると共に、デバイスの正常性を能動的に監視することも重要で、これによりネットワークのセキュリティが強化され、外部の攻撃から身を守ることができるようになります。これは必ずしもWindowsベースの端末にだけ当てはまるというわけではなく、不正なネットワーク侵入や攻撃から身を守るための手段となり得ます。

By alex roberts

◆03:デバイスのセキュリティをハードニングすること

クライアントやサーバーのセキュリティを強化することは内部や外部からの攻撃を制限するために不可欠な要素です。WindowsクライアントとWindowsサーバーでは、セキュリティ面を強化するにしてもそのプロセスが異なってきます。

また、「どの端末を使用するか?」を正しく評価することは、端末の整理につながります。これはセキュリティ的な立場からみても有用な行動です。なぜなら、必要とされていない、もしくは非推奨のアプリケーションやサービス、さらにインターネットに接続された端末は、少なからずも悪用される可能性があるから。

なお、Microsoftはデバイスとデバイス上で動作するアプリケーションの脆弱性評価を行う「Microsoft Baseline Security Analyzer(MBSA)」というツールを公開しており、これはクライアントとサーバーの両方で使用可能となっています。

◆04:バックアップデータの管理

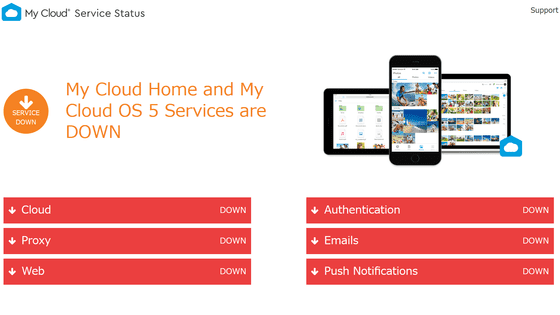

データのバックアップを行いましょう。コンピューター上で起きている動作と同じくらい、コンピューター内のデータは信頼性の高いものです。しかし、1度データが破損したり感染したりすると、それは一気に信頼できるものではなくなります。

ランサムウェアに対する最高の防御策は、優れたバックアップシステムを構築することです。実際に、いくつか優れたバックアップシステムが存在しています。1度に複数の異なるメディアにデータをバックアップしたり、ローカルドライブ増分バックアップを残したり、クラウドストレージ上にコンスタントにバックアップを保存したりしておけば、もしもランサムウェアにデータを人質に取られたとしても、3つのバックアップから最適なものを選んでシステムを復元することが可能です。

Windowsデフォルトのバックアップおよび復元ユーティリティは複数のメディアにバックアップを保存するのに適したツール。また、OneDriveを使って優れたクラウドバックアップ機能を活用するという方法もあります。さらに、組織全体もしくはクラウド間でデータバックアップを一元管理するためにサードパーティー製ソフトウェアが複数のプロバイダからリリースされているので、これを用いればよりバックアップデータの管理が簡単になります。

By CWCS Managed Hosting

◆05:データの暗号化

データ全体を暗号化してもコンピューターがランサムウェアに感染することを防ぐことはできません。また、デバイスがウイルスに感染すれば、暗号化されたデータがさらに暗号化されてしまうことを防ぐこともできません。よって、アプリケーションを使って、コンテナ化の一形態を使用して暗号化されたデータをサンドボックス化することができ、コンテナアプリケーションのAPIの外にあるプロセスではデータを完全に読み取れないようにすることが可能。これは指定されたアプリケーション経由でない限り外部からのアクセスを防止することもできるので、保管されているデータをセキュアに保つのに有効な方法です。

しかし、普段から使用するデータやネットワーク経由で転送されるデータに対してこういった手法をとることはできません。そういった場合に使用されるのがVPNで、データの送受信経路にトンネルを作成するかのように常にデータを保護できるようになります。

By Markus Spiske

◆06:セキュリティ保護されたネットワークインフラの構成

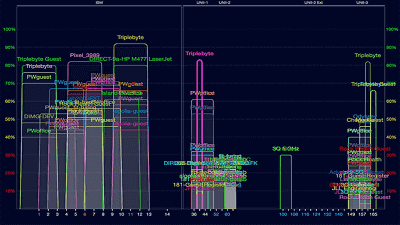

残念ながらネットワークは新しいハードウェアのインストール期間中にセットアップされることが多く、何か失敗が起こるまで未チェックのまま動作していることも少なくありません。ルーターやスイッチ、ワイヤレスアクセスポイントなど、ネットワーク機器は最新のファームウェアと適切な設定を必要としており、問題点が本格化する前に問題に対処できるような積極的な監視が必要となります。

設定プロセスの一環としては、最適化されたネットワークがVLANまたはセグメントトラフィック用に設定されており、可能な限り効率的な方法でデータを取得できるように管理する必要があります。VLANのもうひとつのセキュリティ上の利点は、悪意のあるトラフィックや感染したホストを論理的に隔離し、他のデバイスやネットワークへの感染拡大を防ぐことが可能な点です。これにより、管理者は感染を広げる危険性なしに、感染したホストに対処可能となり、特定のVLANを完全にシャットダウンして修復が完了するまでインターネットからデバイスを隔離することもできます。

By Sean MacEntee

◆07:ネットワーク・セキュリティ・利用規約・データリカバリーなどに関するポリシー

ポリシーは従業員によるルールと規則の順守を強制するためのものであり、大規模な組織においては必要不可欠なものと言えます。しかし、ポリシーは「職場のルールを規定するための文書」として役立つほか、「エンドユーザーにとっての生存ガイドライン」としても役立ちます。

ポリシーは技術的なレベルでマルウェアを本質的に阻止するわけではありませんが、適切に書かれていればデータセキュリティに関する既知の問題や懸念に対処し感染の拡大を防ぐ有用な情報を提供してくれます。また、ITサポートにフィードバックを提供するようにポリシーに記述しておけば、大きくなる前に問題を発見することにもつながります。

テクノロジーはダイナミックで変化し続けるものなので、有効なポリシーも変化する必要があります。また、自分の分野に適用される制限や規制を留意し、業種によっては作成方針が煩雑になる可能性があるので、正確性とコンプライアンスのために管理チームに対処を任せる覚悟も必要です。

◆08:管理文書の変更

ポリシーの設定と同様に、変更管理プロセスの文書化(またはクライアント/サーバーへのすべての変更の記録、パッチの展開、ソフトウェアのアップグレード、ベースライン分析など)と、ランサムウェアの完全な防止との間に直接の相関はありません。

しかし、以前にリストされた他の尺度と同様に、システム構成に対する変更の詳細は、脅威に積極的または反応的に対応するITの能力に大きな影響を与える可能性があります。 さらに、システムに加えられたすべての変更が、提供されたサービスおよび稼働時間の可用性に与える結果を適切にテストし、測定することができます。 最後に、管理者、請負業者、およびその他のサポート担当者が検討して、いくつかの問題の原因を特定したり、今後の再発に対処したりするために、(結果とともに)変更の記録を提供します。

システム管理者、ヘルプデスク担当者、管理者などのさまざまなサポートチームから、効果的で簡単な文書管理プロセスを作成し、管理しやすくする必要があります。

◆09:エンドユーザーをトレーニングすること

セキュリティ対策はIT企業で働くエンジニアだけが取り組むべきものというわけではありません。エンドユーザーがマルウェアについての知識を得て、セキュリティについて訓練することはマルウェアによる攻撃を特定することを目的とするだけでなく、ユーザーが自分でウイルス感染を防止したり緩和したりできるように訓練するべきです。

By Eric Schwartzman

◆10:リスク管理アセスメント

リスクアセスメントおよびリスク管理プロセスの目的は、内部および外部の脅威と、それに影響を受ける機器およびサービスを特定して潜在的な影響を分析することです。リスクアセスメントの管理には、データ評価およびリスクの優先順位付け、リスクを軽減するための最善の行動計画を立てる必要があります。

リスクアセスメントとリスク管理プロセスは問題点を特定し、その問題が組織に悪影響を与えないように継続的に計画を立てるのに役立ちます。少なくとも、リスクアセスメントとリスク管理プロセスではIT部門はミッションクリティカルなシステムなどの、マルウェアに感染した場合に問題となるデバイスと会社のリソースを連携させるための努力に集中できるようになります。

・関連記事

ファイル暗号化・身代金要求の「WannaCry」が世界的大流行でWindows XPにまで緊急パッチが配布される異常事態に突入、現状&対応策まとめ - GIGAZINE

サイバー攻撃の被害は「ランサムウェア」が50%以上 - GIGAZINE

世界初のランサムウェアは1989年にフロッピーディスクで広められた - GIGAZINE

身代金要求ランサムウェアの開発者がまさかの暗号化解除キーを公開、攻撃から一転して降参へ - GIGAZINE

MacのOS Xに初のデータ暗号化で身代金を要求するランサムウェアが登場 - GIGAZINE

・関連コンテンツ