日本と韓国を狙ったFlashのゼロデイ攻撃を確認、脆弱性はロシア人ハッカーがHacking Teamに販売

by The National Crime Agency

政府に国民監視用スパイウェアを販売していたイタリアの会社「Hacking Team」がハッキングを受けた件で、未修正のFlashのゼロデイ脆弱性に関する情報が複数確認されていますが、この情報がハッキングにより明らかになる前から日本や韓国を対象とした攻撃が行われていたことが明らかになりました。

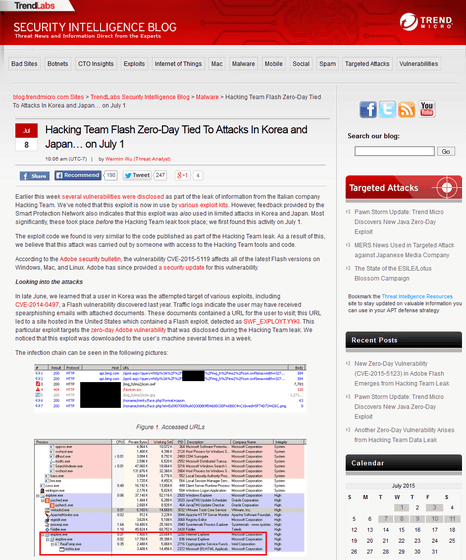

Hacking Team Flash Zero-Day Tied To Attacks In Korea and Japan... on July 1

http://blog.trendmicro.com/trendlabs-security-intelligence/hacking-team-flash-zero-day-tied-to-attacks-in-korea-and-japan-on-july-1/

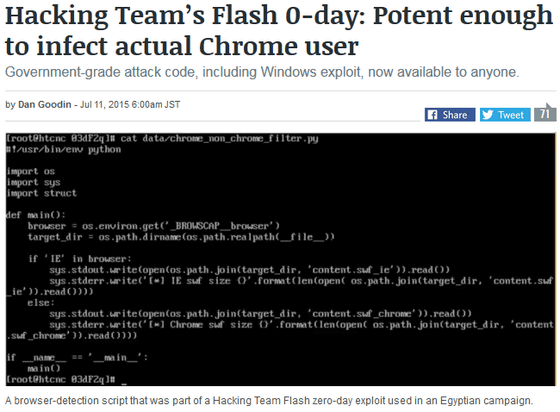

Hacking Team’s Flash 0-day: Potent enough to infect actual Chrome user | Ars Technica

http://arstechnica.com/security/2015/07/hacking-teams-flash-0day-potent-enough-to-infect-actual-chrome-user/

トレンドマイクロがこの攻撃を確認したのは7月1日のこと。ターゲットは日本や韓国のユーザーで、Windows・Mac・Linuxの最新版Flash全てに影響があるという脆弱性「CVE-2015-5119」を利用したものでした。

発見されたエクスプロイトコードはHacking Teamから流出した情報に含まれていたコードに極めてよく似ていましたが、一部に違いが見つかっていて、これはHacking Teamの作った攻撃用パッケージとコードを入手した何者かが、流出したコードを元に改良して作ったものであろうとトレンドマイクロは推測しています。

なお、この「CVE-2015-5119」に対しては、修正パッチが先週リリースされて対策が済んだところですが、新たに「CVE-2015-5122」「CVE-2015-5123」という2つの脆弱性が見つかっています。いずれの脆弱性も「CVE-2015-5119」に似ていて、悪意のあるFlashファイルがコードを実行してマルウェアをインストールするというもの。この脆弱性への修正パッチは今週中に提供される予定です。

ちなみに、Ars TechnicaではHacking Teamから漏れた情報の調査を行い、モスクワ在住のハッカーがHacking Teamに対してこの種の脆弱性情報の売り込みをかけ、Hacking Teamがそれに応じて金を支払っていた事実を突き止めています。

How a Russian hacker made $45,000 selling a 0-day Flash exploit to Hacking Team | Ars Technica

http://arstechnica.com/security/2015/07/how-a-russian-hacker-made-45000-selling-a-zero-day-flash-exploit-to-hacking-team/

Ars Technicaによれば、ハッカーがHacking Teamに初めて連絡をしたのは2013年10月13日のことで、「Flash・Silverlight・Java・Safariの最新版のゼロデイ脆弱性を買わないか?」というかなり直接的なオファーだった模様。Hacking Teamからは、デイビッド・ヴィンセンゼッティCEOがこのオファーを受け入れる返信を行いました。

モスクワ在住の33歳「ヴィタリー・トロポフ」と名乗ったこのハッカーは、すぐに引き渡せるという6つの脆弱性に1つ3万ドル(約368万円)から4万5000ドル(約551万円)の値をつけ、販売は非独占的なものであること、独占販売なら価格が3倍になること、複数購入による割引があること、すべての脆弱性は自分で見つけたもので個人的に販売を行っていることをHacking Teamに伝えました。

この間に、Hacking Teamの開発者であるグイード・ランディが、トロポフはオープンソースの脆弱性データベース・OSCDBにいくつも情報を投稿していて信望のある人物であることに気付き、10月25日、2者は契約に合意。このとき、トロポフはHacking Teamから4万5000ドル(約551万円)を得ていて、その後、少なくとも2015年4月20日まで共に仕事をして3万5000ドル(約429万円)を受け取っていたことがわかっています。

Ars Technicaはこのトロポフに取材を試みて、直接の回答ではないものの、「他のジャーナリストに取材を受けたときの質疑応答」の内容を得ました。この質疑応答によれば、トロポフにとってHacking Teamはあくまでビジネスパートナーであり、Hacking Teamで働いていたわけではないので、トロポフ以外にHacking Teamに協力者がいたのかどうかは知らないとのこと。また、クライアントについては、ほとんどがアメリカやEUを構成する国々の政府だったのではないかと推測しています。

・関連記事

PCを乗っ取られる凶悪な脆弱性が「Flash Player」にあると判明、Adobeが緊急パッチを配布中 - GIGAZINE

Microsoft Wordにセキュリティホールが発見され、ゼロデイ攻撃が実行されていたことも明らかに - GIGAZINE

米海軍がゼロデイ攻撃を仕掛けるためにApple・Microsoft・Adobeなど市販ソフトの脆弱性を募集していたことが発覚 - GIGAZINE

・関連コンテンツ