Chrome拡張機能のセキュリティを回避するマルウェア登場

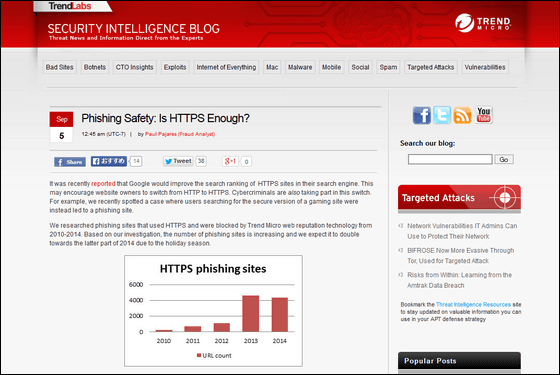

インターネット用セキュリティ関連製品の開発・販売を行うトレンドマイクロが、Chrome拡張機能のセキュリティを回避するマルウェアが登場したことを自社ブログ内で明らかにしています。

Malware Bypasses Chrome Extension Security Feature | Security Intelligence Blog | Trend Micro

http://blog.trendmicro.com/trendlabs-security-intelligence/malware-bypasses-chrome-extension-security-feature/

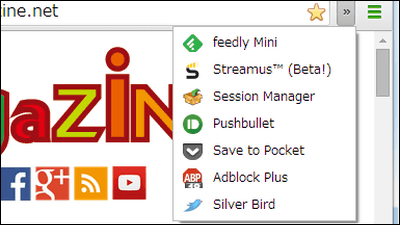

2014年の初め、Googleは「悪意のあるブラウザ拡張機能が出回っている」という問題に対処すべく、「Chrome ウェブストアにホストされた拡張機能のみインストール可能」になるように、セキュリティポリシーを強化しました。この影響でユーザーのセキュリティ面は格段に向上したと考えられていたのですが、このセキュリティを回避しようとするマルウェアも存在することをトレンドマイクロが明かしています。

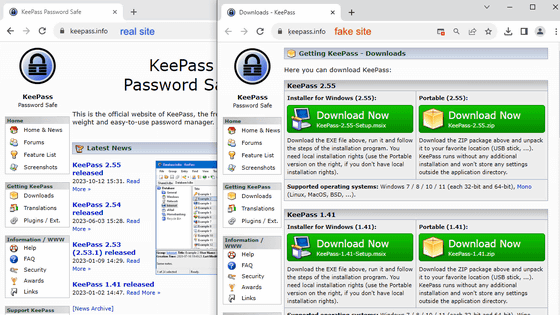

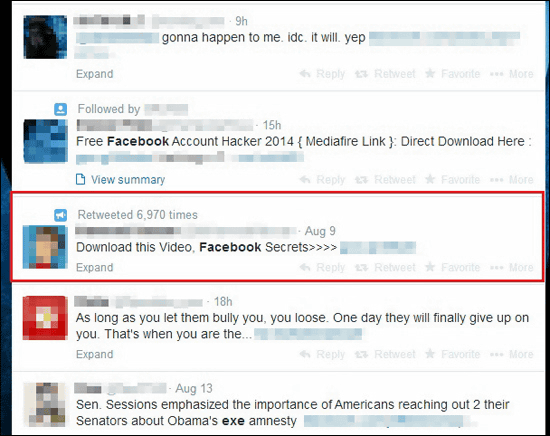

トレンドマイクロが発見した拡張機能は、「Google Chromeのセキュリティポリシーをかいくぐり、どうにかユーザーにインストールさせようとする」というもの。名前は「Facebook Secrets」というもので、短縮URLと特徴を説明する簡単な文章がセットになってTwitter上で拡散されていたそうです。以下の画像赤枠部分にあるツイートのURLをクリックするとあるサイトに飛ばされ、自動で実行ファイルがユーザーのPC内にダウンロードされる、とのこと。

ダウンロードされた実行ファイルの名前は「download-video.exe」というもので、これは「TROJ_DLOADE.DND」を含むマルウェアであるそうです。これらのマルウェアは少しでもユーザーに信頼感を与えようと、ファイル名を「flash.exe」のような真っ当そうな名前にしていることが多いのも特徴です。

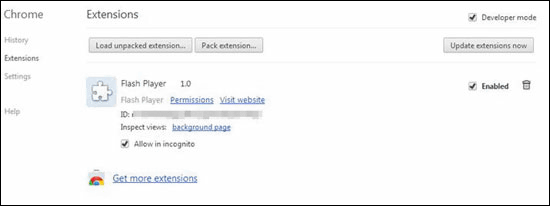

自動で実行ファイルがダウンロードされると同時に、ブラウザ拡張機能も一緒にPC内にインストールされます。インストールされた拡張機能は、Flash Playerのフリをしているので、一見何の害もないソフトウェアに思えます。

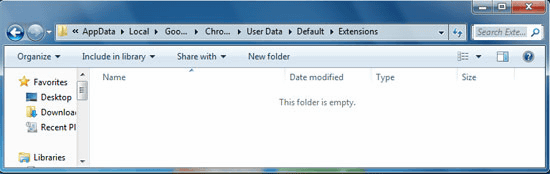

Googleのセキュリティポリシーを回避するため、マルウェアはGoogle Chromeのブラウザ拡張コンポーネントとは切り離されたディレクトリにフォルダを作成します。

インストール後、このフォルダ内には「manifest.json」と「crx-to-exe-convert.txt」という2つのファイルが出現します。「manifest.json」は設定ファイルで、拡張機能の名前やバージョンなどが記述されているもの。「crx-to-exe-convert.txt」は拡張機能を動作させるためのスクリプトを含んでおり、いつでも特定のURLにアクセスすれば最新のスクリプトにアップデート可能となっているそうです。

そしてユーザーがFacebookまたはTwitterを開くと、バックグラウンドで拡張機能が勝手に特定のサイトを開きます。この「特定のサイト」というのはトルコ語のテキストが次々と表示される典型的なクリック詐欺サイトであるそうです。

しかし、この手のマルウェアはあまり効果的なものではないようで、例えばユーザーがマルウェアを自動でインストールしてしまうURLに遭遇するには、そのツイートが6000回以上リツイートされる必要があるそうです。なお、こういったマルウェアから身を守るための方法は、TwitterやFacebookなどで流れてくる短縮URLはクリックしない、というものだそうです。

・関連記事

ウェブページ上にスパム広告を表示しまくる偽物の「Evernote用拡張機能」が出回る - GIGAZINE

7万5000台以上の脱獄済みiOSがマルウェア「AdThief」に感染 - GIGAZINE

Googleドライブで第三者にデータ流出のセキュリティホールが発覚、対処法も - GIGAZINE

ニコニコ動画のニセFlashPlayer広告の原因はマイクロアド、悪質マルウェア配布の手口はこうなっている - GIGAZINE

Android端末にカメラの映像を盗み見られるセキュリティホールが存在 - GIGAZINE

・関連コンテンツ