Torユーザーを攻撃するNSAのコードネーム「EgotisticalGiraffe」とは?

By Lennart Tange

ネット通信の規格の一つであるTorは、発信元から相手先への接続経路を暗号化して個人が特定されるIPアドレスの匿名性を高める技術です。その匿名性の高さから、反社会勢力にも使われているといわれる技術ですが、エドワード・スノーデン氏によってあきらかにされたNSAによるスパイ活動の一つとして、Torユーザーの通信を攻撃して解読する試みが行われていることが判明しました。

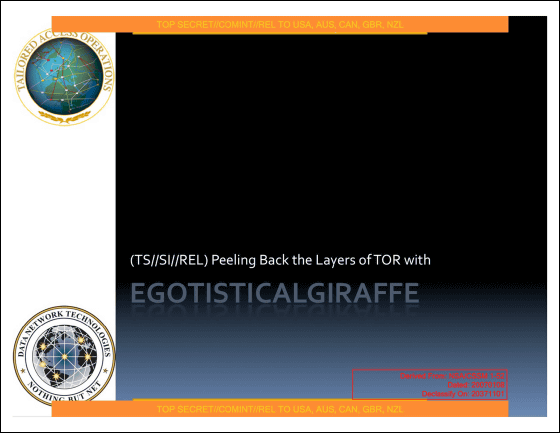

'Peeling back the layers of Tor with EgotisticalGiraffe' – read the document | World news | theguardian.com

http://www.theguardian.com/world/interactive/2013/oct/04/egotistical-giraffe-nsa-tor-document

Secret NSA documents show campaign against Tor encrypted network - Washington Post

http://articles.washingtonpost.com/2013-10-04/world/42704326_1_nsa-officials-national-security-agency-edward-snowden

2007年10月、アメリカ国家安全保障局(NSA)はTorの開発者であるRoger Dingledine氏との懇談を行ったことがNSAのトップシークレット資料に記録されています。ビジネスの機密性保持や圧政からの防御、そして相手に感づかれることなく調査を実施するためのツールとしてのTorですが、Dingledine氏は「NSA職員の目にはテロリストや監視対象のターゲットを保護するツールと映っていたようだ」と語ります。同時に「NSAはTorを突破する試みを行っていた」と指摘していたように、流出した機密文書にはNSAによるTor解析を示す資料が記されていたことがわかっています。

[PDF] doc1-1.pdf

http://s3.documentcloud.org/documents/801433/doc1-1.pdf

1ページ目には「Peeling Back the Layers of Tor with EGOTISTICALGIRAFFE (EgotisticalGiraffeによりTorの暗号を剥ぎとる)」という題が記載されています。

2ページ目には「TOP SECRET」の文字。

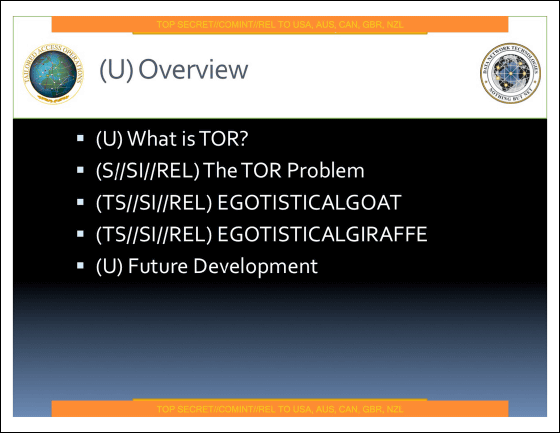

3ページ目は目次のようです。

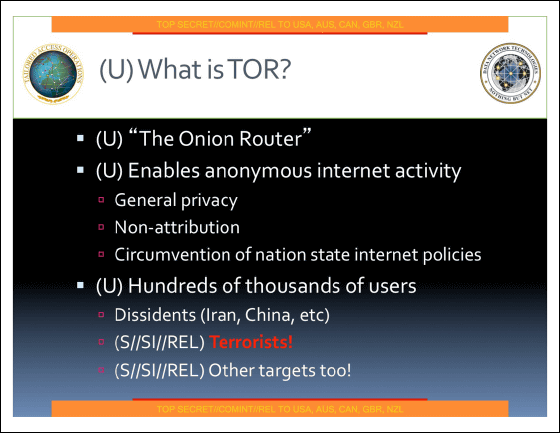

「Torとは何か?」というページには「The Onion Router」の頭文字であること、ネット上での匿名性(IPアドレスの秘匿性)を得られるもので、何十万というユーザーに使用されていること、中国やイラン、そしてテロリストなどの「ターゲット」が使用していると記載されています。

TorはFirefoxをベースにしたブラウザをツールとするもので、Firefox本体を突破(クラッキング)する必要があるとの記載も。

残念ながらこの文書ではTorを突破する詳細な手法は述べられていませんが、3ページ目の記載が目次であるとすれば、今回明らかになった20ページのPDF文書は全体の一部であることを暗に示しているようにも読み取れます。また、下記サイトではThe GuardianとWashington Postがそれぞれ公開した文書の内容が違うということも明らかになっており、文書が部分的に公開されている可能性が指摘されています。

NSA EgotisticalGiraffe Differ in The Guardian and Washington Post

http://cryptome.org/2013/10/nsa-ego-differ/nsa-ego-differ.htm

スノーデン氏が明らかにした機密文書では、NSAはTorの暗号化システムを迂回することで数名のユーザーの発信元IPを解読していたことがわかっており、NSAには強固な暗号化システムを解読する高度な能力が備わっていることを示しています。このとき使用されたのがコードネームEgotisticalGiraffeという技術で、アラビア半島に潜伏するアルカイダの主要な指導者のIPを解明する際にも用いられたことも判明しています。また、FBIがFreedom Hostingを世界最大の児童ポルノ提供者であったと暴いたり、不法取引の温床となっていたオンラインマーケットのSilk Roadの設立者が逮捕されサイトが閉鎖された時にも用いられたことが明らかになっています。

ボストン在住でインターネット犯罪の研究を行っているGarth Bruen氏は「他のインターネットツールと同じく、Torは良い目的と悪い目的の両方に転用することが可能です。要は使う側の問題ということです。犯罪者が使いこなすことになれば、それは悪夢のようなものとなるでしょう」と語ります。また、人権推進派からも「Torには価値があり、たとえ犯罪に使用されていたとしても保護されるべきである」とする声が挙がっています。アメリカ自由人権協会のChristopher Soghoian氏は「Torはネットワークの技術の一つで、郵便切手や高速道路と同等と呼ぶべきものです。良い人も悪党も、どちらも高速道路を使うのと同じことです」と語っています。

・関連記事

匿名通信システム「Tor」や暗号化メールを使うとNSAにデータを保持される可能性が上がる - GIGAZINE

解読不可能のはずの「iMessage」が実は解読可能でIDやパスワードも読めることが判明 - GIGAZINE

真の自由を求めて自分たち専用のプライベートインターネットが海外で大流行中 - GIGAZINE

Google・Apple・Yahoo!などのサーバにある個人情報を直接のぞき見できる極秘システム「PRISM」とは? - GIGAZINE

・関連コンテンツ