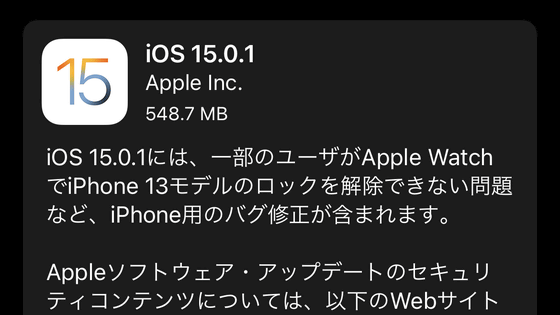

iOS 15にある3つのゼロデイ脆弱性をセキュリティ研究者が公表、理由は「Appleのバグ報酬プログラムが機能していないから」

Appleはセキュリティへの取り組みの一環として、バグを発見・共有したセキュリティ研究者に対して報酬を支払う「Apple Security Bounty」というバグ報酬プログラムを展開しています。しかし、同プログラムには批判の声も多く、「未修正のまま脆弱性が放置されている」や「報奨金が不当に減額されている」といった事例が報じられてきました。こういった事例に続く形で、iOSに関する4つのゼロデイ脆弱性を発見したセキュリティ研究者のillusionofchaosさんが、Appleのバグ報酬プログラムを痛烈に批判しています。

Disclosure of three 0-day iOS vulnerabilities and critique of Apple Security Bounty program / Habr

https://habr.com/en/post/579714/

Exploit code for three iOS 15 zero-day flaws published • The Register

https://www.theregister.com/2021/09/24/apple_zeroday/

2021年3月10日から5月4日までの約2カ月間で、iOSに関する4つのゼロデイ脆弱性を発見・報告したというillusionofchaosさん。同氏によると、記事作成時点での最新版となるiOS 15.0までに、報告したゼロデイ脆弱性のうち修正が施されたのは1つのみで、その他の3つのゼロデイ脆弱性は放置されたままになっているとのこと。

illusionofchaosさんが報告したゼロデイ脆弱性のうちの1つはiOS 14.7で修正されているものの、その他は放置されたままです。そのため、illusionofchaosさんはApple側に説明を求め、回答がない場合はゼロデイ脆弱性を公開すると警告しました。この警告がAppleにより無視されたため、同氏は「ゼロデイ脆弱性の詳細を公開することにした」と記しています。なお、illusionofchaosさんは自身の行動はGoogleのバグ報酬プログラムであるGoogle Project Zeroに準拠したものであると主張しています。

illusionofchaosさんが発見した4つのゼロデイ脆弱性のうち、記事作成時点でも放置されたままになっているのは以下の3つです。なお、illusionofchaosさんは3つのゼロデイ脆弱性に関する情報をまとめ、GitHub上で公開しています。

◆ゲームに関するゼロデイ脆弱性

App StoreからインストールされたアプリのうちGame Centerを利用するものは、ユーザーからのプロンプトなしで端末データにアクセス可能になるというゼロデイ脆弱性。

GitHub - illusionofchaos/ios-gamed-0day

https://github.com/illusionofchaos/ios-gamed-0day

この脆弱性を利用することで、以下のデータにアクセス可能になるとのこと。

・Apple IDに紐づけられたメールアドレスと、氏名

・ユーザーに変わってapple.com上のエンドポイントの少なくとも1つにアクセスできるようにするApple ID認証トークン

・Core Duetデータベースへの完全なファイルシステム読み取りアクセス(メール、SMS、iMessage、サードパーティーのメッセージングアプリに登録された連絡先情報、連絡先との間でやり取りしたメッセージに関するメタデータ(タイムスタンプと統計を含む)、一部の添付ファイル(URL)などを含む)

・スピードダイヤルデータベースと連絡先への完全なファイルシステム読み取りアクセス(連絡先に保存されている写真、作成日、変更日などのメタデータも含む)

◆Nehelperに関するゼロデイ脆弱性

ユーザーがインストールしたアプリが、任意のIDを指定することで端末にインストールされている他のアプリを特定できてしまうというゼロデイ脆弱性。

GitHub - illusionofchaos/ios-nehelper-enum-apps-0day

https://github.com/illusionofchaos/ios-nehelper-enum-apps-0day

◆Nehelper Wi-Fiに関するゼロデイ脆弱性

特定の条件を満たしたアプリがユーザーの許可なくWi-Fi情報にアクセスできるようになってしまうゼロデイ脆弱性。

GitHub - illusionofchaos/ios-nehelper-wifi-info-0day

https://github.com/illusionofchaos/ios-nehelper-wifi-info-0day

illusionofchaosさんが報告してiOS 14.7で修正されたというゼロデイ脆弱性は、すべてのアプリが分析ログにアクセス可能になるというもの。分析ログには、医療情報・月経周期・デバイスの使用情報・任意のIDを持つアプリのスクリーン時間に関する情報・デバイスアクセサリに関する情報・ユーザーがSafariで表示したウェブページの言語といった情報が保存されています。

illusionofchaosさんが公開したゼロデイ脆弱性について、Objective-Seeの創設者であり自身もセキュリティ研究者であるというPatrick Wardle氏は、「(illusionofchaosさんが報告した)バグはきちんと動作するものの、広く悪用される可能性は低いです。そもそも、これらのゼロデイ脆弱性を悪用しようとするアプリは、まず最初にAppleの承認を得てApp Storeで配信される必要があります」と語り、ゼロデイ脆弱性を悪用するアプリが登場することには懐疑的です。一方で、Wardle氏は「私がより問題であると感じるのは、Appleが既知のバグを含むiOSをそのままリリースしているという点です」と語り、既知のゼロデイ脆弱性を残したままiOSのアップデートを続けるAppleの対応を批判しています。

続けて、Wardle氏はセキュリティ研究者がAppleのバグ報酬プログラムに不満を示していることに理解を示し、「Appleにはセキュリティ研究者から報告されるバグや脆弱性を修正するのに十分なリソースや資金があります。しかし、明らかにバグの修正はAppleにとっての優先事項ではないようです」と述べ、Appleの対応を改めて批判しています。

・関連記事

Appleの脆弱性報奨金プログラムへ送られた脆弱性が半年間も未修正であると判明、発見者は「失望した」としてゼロデイ脆弱性を公開 - GIGAZINE

リリース直後の「iOS 15」でロック画面をバイパスしてメモの中身にアクセスできてしまう脆弱性が発見される - GIGAZINE

Appleをスゴ腕の「バグハンター」たちが3カ月間ハックすると賞金はいくら稼げるのか? - GIGAZINE

「バグ報奨金の稼ぎ方」が少しわかりそうな「Facebookに存在するバグ脆弱性レポート」 - GIGAZINE

・関連コンテンツ