Pixelやサムスン製のAndroidスマホから勝手に写真や通話音声を盗み出せる脆弱性が発見される

by Msporch

イスラエルのセキュリティ会社Checkmarxが「GoogleとサムスンのAndroidスマートフォンに、ユーザーに無許可でカメラとマイクを使用できる脆弱性を発見しました」と発表しました。「CVE-2019-2234」と名付けられたこの脆弱性は、記事作成時点ではGoogleとサムスンにより修正されているとのことですが、両社以外のメーカーのAndroidスマートフォンにも同様の脆弱性が潜んでいる可能性があるとのことです。

Android_Camera_Vulnerability_Report_FINAL_v2_(002).pdf

(PDFファイル)https://info.checkmarx.com/hubfs/Reports/Android_Camera_Vulnerability_Report_FINAL_v2_(002).pdf

How Attackers Could Hijack Your Android Camera to Spy on You

https://www.checkmarx.com/blog/how-attackers-could-hijack-your-android-camera

Google & Samsung fix Android spying flaw. Other makers may still be vulnerable | Ars Technica

https://arstechnica.com/information-technology/2019/11/google-samsung-fix-android-spying-flaw-other-makers-may-still-be-vulnerable/

以下のムービーを再生すると、Checkmarxがダミーのアプリで実際にAndroidスマートフォンのカメラとマイクを乗っ取っている様子が一発で分かります。

Hijacking Google Pixel Camera Application - YouTube

Checkmarxが脆弱性を検証したのはAndroid 9を搭載したPixel 2 XLとPixel 3ですが、サムスンにより同社製スマートフォンにも影響があることが確認されているとのこと。

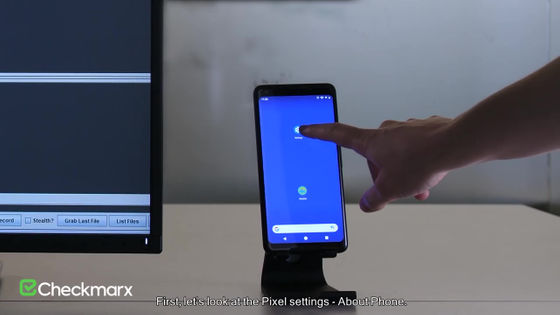

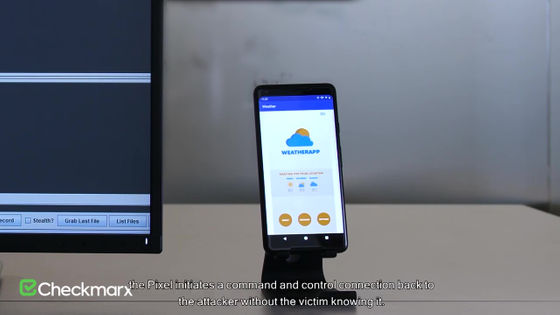

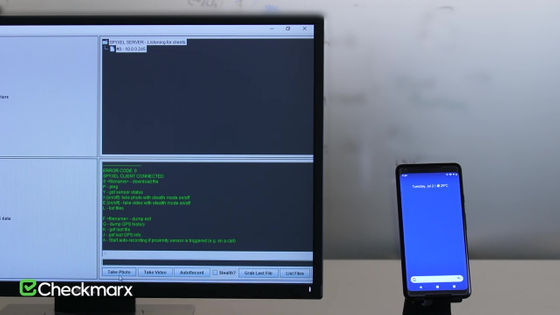

今回Checkmarxが使用するのは、検証のために作成したモックアップの天気アプリで、カメラやマイクの使用は許可されておらず、ストレージへのアクセス権があるだけです。

アプリを起動させた後すぐホーム画面に戻りましたが、攻撃者のPCには既にハッキング用のメニューが表示されています。

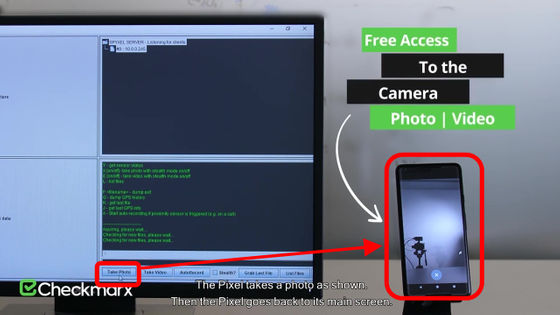

「Take Photo」をクリックすると、スマートフォンのカメラが一瞬起動して……

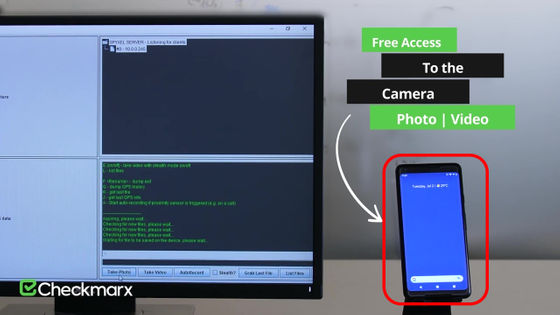

シャッター音も出ないまま、すぐにホーム画面に戻ってしまいました。

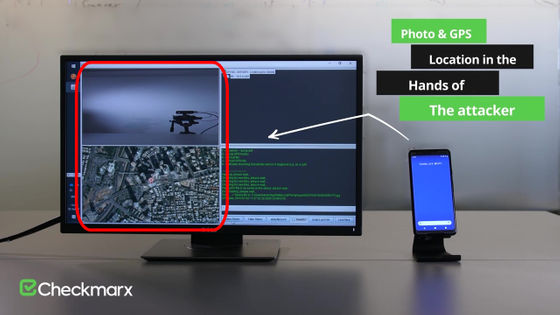

しかし、攻撃者のPCにはスマートフォンの背面カメラが撮影した写真が送信されています。さらに、写真のExifに含まれていたGPS情報から、スマートフォンの位置まで特定されてしまいました。

スマートフォンを伏せても、背面カメラが捉えた部屋の天井がPCに映し出されており、スマートフォンがスリープ状態でも問題なくカメラを使用できていることが分かります。また、攻撃者は近接センサーからの情報により、画面が伏せられていることを察知することも可能だとのこと。

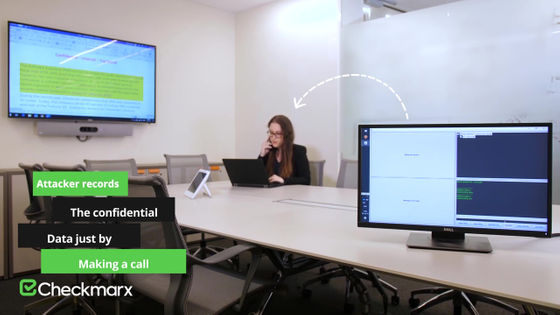

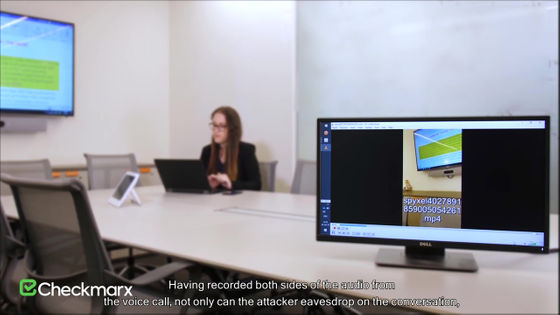

この脆弱性を悪用し、写真だけでなく映像や音声を盗み出すことも可能。ムービーでは女性が右耳にスマートフォンを当てて電話しています。

すると攻撃者のPCに、通話中のスマートフォンが捉えていた映像が映し出されました。このように、近接センサーから情報が得られるということは、スマートフォンが通話中の瞬間を狙って映像を盗み出せるということを意味しています。もちろん、映像には音声も入っているので、会話の内容も筒抜けです。

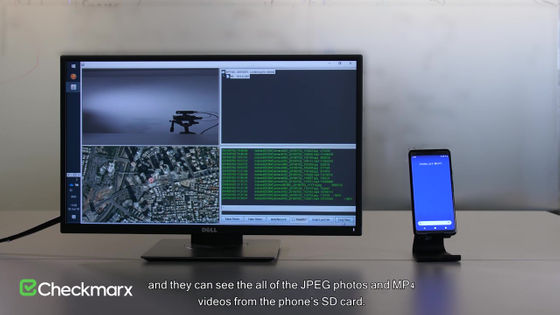

SDカード内に保存されたメディアファイルにも自由にアクセスできるので、偽のアプリをインストールする前に撮影した写真やムービーも全て盗み出されてしまいます。また、盗み出した写真や映像は削除することもできるので、被害者がスマートフォン内の写真などをチェックしても気づくことはありません。

Checkmarxによると、今回発見された脆弱性はAndroidスマートフォンのカメラがGoogleアシスタントや、サードパーティー製のアシスタントアプリと連携していることが原因になっている可能性が高いとのこと。GoogleはCheckmarxを通じて「この脆弱性の影響を受けたGoogle製デバイスの問題は、2019年7月に配信されたGoogleカメラのアップデートにより修正されました。また、同様のパッチは全てのAndroidパートナーが利用可能です」との声明を発表しました。

CheckmarxはGoogleやサムスン以外に、脆弱性の影響を受けたスマートフォンのメーカーを明らかにしていませんが、「適切な被害軽減と一般的なセキュリティ対策のため、デバイス上のすべてのアプリケーションを最新の状態にアップデートしてください」と呼びかけています。

・関連記事

Androidで工場出荷時の状態に戻しても撃退不可なマルウェア「xHelper」が発見される - GIGAZINE

Androidデバイスに「PNG画像を見るだけでハッキングされてしまう脆弱性」があると判明 - GIGAZINE

ビデオ会話ソフト「Zoom」にユーザーの許可なくカメラが有効化される脆弱性が発見される - GIGAZINE

2年以上悪用されてきたiPhoneやAndroidを乗っ取れる脆弱性「Simjacker」が発見される - GIGAZINE

iOS・Androidの脆弱性を突いてスパイウェアを送り込むハッキングが発覚、犯行グループの背景には中国政府の可能性 - GIGAZINE

Android向けマルウェア「Triada」はGoogleの対策に応じて出荷前のデバイスに組み込まれるように進化していた - GIGAZINE

チャットアプリWhatsAppに電話一本でスマホを乗っ取れる脆弱性が発見される、スパイウェアがインストールされた実例も - GIGAZINE

・関連コンテンツ